Общий порядок действий по созданию систем защиты информации

Система защиты информации (применительно к органу управления, организации, учреждению – это совокупность органов и (или) исполнителей, используемой ими техники защиты информации, а также объектов защиты, организованная и функционирующая по правилам и нормам, установленным соответствующими документами в области защиты информации (пункт 2.4.3. Национального стандарта Российской Федерации ГОСТ Р50922-2006 «Защита информации. Основные термины и определения»).

В организационную структуру системы входят:

- руководитель – несет персональную ответственность за обеспечение информационной безопасности (устав организации, положение об органе);

- заместитель руководителя, курирующий вопросы информационно-технической безопасности (должностной регламент);

- постоянно действующий коллегиальный орган, вырабатывающий предложения по решению проблемных вопросов в области защиты информации; (положение о комиссии);

- подразделение или специалист, ответственные за реализацию мероприятий по технической защите информации (положение о подразделении, должностная инструкция или регламент специалиста).

Система защиты информации (применительно к объекту обработки информации) – это совокупность организационных мероприятий, технических, программных и программно-технических средств защиты информации и средств контроля эффективности защиты информации (пункт 3.3 Национального стандарта Российской Федерации ГОСТ Р51583-2014 «Защита информации. Порядок создания автоматизированных систем в защищенном исполнении. Общие положения»).

Задачи, решаемые системой защиты информации:

- исключение неправомерных доступа, копирования, предоставления или распространения информации (обеспечение конфиденциальности информации);

- исключение неправомерных уничтожения или модифицирования информации (обеспечение целостности информации);

- исключение неправомерного блокирования информации (обеспечение доступности информации).

Жизненный цикл системы защиты информации (СЗИ) объекта обработки информации состоит из стадии создания системы и стадии эксплуатации.

Стадию создания осуществляет (организует) обладатель информации, заказчик; стадию эксплуатации СЗИ осуществляет оператор.

Жизненный цикл системы защиты информации объекта информатизации - совокупность взаимоувязанных процессов последовательного изменения состояния системы защиты информации конкретного объекта от принятия решения о необходимости защиты обрабатываемой на нем информации до окончания его эксплуатации.

Стадия (этап) жизненного цикла – часть жизненного цикла, характеризующаяся определенным состоянием системы защиты информации, совокупностью видов предусмотренных работ с их конечными результатами.

Обладатель информации – лицо, создавшее информацию и (или) имеющее право разрешать или ограничивать доступ к информации.

Заказчик – лицо, заключившее контракт на создание объекта обработки информации.

Оператор – лицо, эксплуатирующее объект, в том числе непосредственно осуществляющее обработку содержащейся в нем информации.

Уполномоченное лицо – лицо, осуществляющее на договорной основе с заказчиком или оператором обработку информационного ресурса и (или) предоставляющее для этих целей вычислительные ресурсы.

Поставщик информации – лицо, наделенное полномочиями по предоставлению сведений для их внесения в базу данных объекта.

Этапы стадии создания системы защиты информации

- Этап 1. Формирование требований к системе защиты информации (предпроектный этап).

- Этап 2. Разработка системы защиты информации (этап проектирования).

- Этап 3. Внедрение системы защиты информации (этап установки, настройки, испытаний).

- Этап 4. Подтверждение соответствия системы защиты информации (этап оценки).

Формирование требований к системе защиты информации

Этап 1 осуществляется обладателем информации (заказчиком).

Перечень работ на этапе 1:

- Принятие решения о необходимости защиты обрабатываемой информации.

- Классификация объекта по требованиям защиты информации (установление уровня защищенности обрабатываемой информации).

- Определение угроз безопасности информации, реализация которых может привести к нарушению безопасности обрабатываемой информации.

- 4. Определение требований к системе защиты информации.

Решение о необходимости создания системы защиты информации принимается на основе анализа стоящих задач, обрабатываемой информации и нормативной базы. В ходе анализа определяются структурно-функциональные характеристики объекта и режим обработки информации:

Характеристики объекта:

- статус (принадлежность) объекта (государственный, муниципальный, иной);

- структура объекта (локальный или распределенный);

- масштаб объекта (федеральный, региональный, объектовый);

- наличие подключений к сторонним сетям, в том числе сетям общего пользования (имеются или отсутствуют);

- режим обработки информации (одно или многопользовательский);

- уровень доступа (с разграничением или без разграничения);

- перечень технологических операций (чтение, поиск, запись, удаление, сортировка, модификация, передача, голосовой ввод,);

- используемые информационные технологии (беспроводный, удаленный доступ, виртуализация, мобильные объекты, туннелирование и пр.),

Категория информации, подлежащей защите, и свойства ее безопасности:

- информация ограниченного доступа (конфиденциальность, целостность, доступность);

- общедоступная информация (целостность, доступность),

Нормативная правовая база по информационно-технической безопасности выделяет разные задачи по защите информации:

- защита информации, составляющей государственную тайну;

- защита государственного информационного ресурса, не отнесенного к государственной тайне;

- обеспечение безопасности персональных данных в иных информационных системах;

- обеспечение безопасности критической информационной инфраструктуры;

- обеспечение безопасности информации в информационных системах общего пользования.

Более подробно правовое сопровождение защиты информации рассмотрено в разделе экономических и правовых аспектов защиты информации.

Актуальным на этом этапе видится формулирование целей и задач защиты информации.

Цель защиты информации - минимизировать (предотвратить) ущерб обладателю информации из-за возможных нарушений свойств ее безопасности.

Задача защиты информации - обеспечить необходимый уровень защищенности информации от нарушений ее целостности, доступности, конфиденциальности.

Решение оформляется локальным нормативным правовым актом, в котором отражаются цели и задачи защиты информации, этапы и сроки создания системы защиты информации, функционал и ответственность обладателя информации, заказчика и оператора.

Основные документы, формируемые по результатам исполнения работ на этапе формирования требований к системе защиты информации:

| Действие | Документ |

|---|---|

| 1. Принятие решения о необходимости защиты информации | Локальный нормативный правовой акт, определяющий необходимость создания системы защиты информации |

| 2. Классификация по требованиям защиты информации (по уровню защищенности информации) | Акт классификации по требованиям безопасности информации |

| 3.Определение актуальных угроз безопасности информации | Частная модель угроз безопасности информации |

| 4. Определение требований к системе защиты информации | ТЗ на создание системы защиты информации с указанием требований к мерам и средствам защиты информации |

Разработка системы защиты информации

Этап 2 - разработка системы защиты информации – организуется обладателем информации (заказчиком).

Перечень работ на этапе 2:

- Проектирование системы защиты информации.

- Разработка эксплуатационной документации на систему защиты информации.

Положением о лицензировании деятельности по технической защите конфиденциальной информации, утвержденном постановлением Правительства Российской Федерации от 3 февраля 2012 г. №79 «О лицензировании деятельности по технической защите конфиденциальной информации» с учетом изменений, внесенных постановлением правительства российской федерации от 15 июня 2016 г. №541 «О внесении изменений в некоторые акты Правительства Российской Федерации по вопросам лицензирования отдельных видов деятельности» определены виды работ и услуг по технической защите конфиденциальной информации, подлежащие обязательному лицензированию:

работы и услуги по аттестационным испытаниям и аттестации на соответствие требованиям по защите информации, а также работы и услуги по проектированию в защищенном исполнении:

- средств и систем информатизации;

- помещений со средствами (системами) информатизации, подлежащими защите;

- защищаемых помещений.

Согласно Федеральному закону от 27.12.2002 №184-ФЗ «О техническом регулировании», оценка соответствия средств (продукции) защиты информации, предназначенных для обеспечения безопасности государственного информационного ресурса ограниченного доступа и персональных данных, проводится в форме обязательной сертификации.

В зависимости от вида защищаемой информации, следует руководствоваться Постановлением Правительства Российской Федерации от 26 июня 1995 г. №608 «Положение о сертификации средств защиты информации» - для информации ограниченного доступа, либо Постановлением Правительства Российской Федерации от 15 мая 2010 г. №330 «Положение об особенностях оценки соответствия продукции...» - для государственных информационных ресурсов и персональных данных.

Основные документы, формируемые по результатам исполнения работ на этапе разработки системы защиты информации:

| Действие | Документ |

|---|---|

| 1.Проектирование системы защиты информации | Технический проект (рабочая документация) на создание системы защиты информации |

| 2.Разработка эксплуатационной документации на систему защиты информации |

Описание структуры системы защиты информации.

Технический паспорт с указанием наименования, состава и мест установки аппаратных и программных средств. Перечень параметров настройки средств защиты информации. Правила эксплуатации средств защиты информации. |

Примерный состав эксплуатационной документации, разрабатываемой на этапе проектирования системы защиты информации

- Технический паспорт с указанием состава и мест установки ее технических и программных средств.

- Описание технологического процесса обработки информации.

- Описание параметров и порядка настройки средств защиты информации.

- Описание организационной структуры системы защиты информации, с указанием функциональных обязанностей ее элементов.

- Ведомость и журнал учета применяемых машинных носителей информации.

- Правила эксплуатации системы защиты информации.

Внедрение системы защиты информации

Этап 3 - Внедрение системы защиты информации – организуется обладателем информации (заказчиком) с привлечением оператора. Перечень работ на этапе 3:

- Установка и настройка средств защиты информации.

- Внедрение организационных мер защиты информации, в том числе, разработка документов, определяющих правила и процедуры, реализуемые оператором для обеспечения защиты информации в ходе эксплуатации объекта.

- Выявление и анализ уязвимостей программных и технических средств, принятие мер по их устранению;

- Испытания и опытная эксплуатации системы защиты информации.

Основные документы, формируемые по результатам исполнения работ на этапе внедрения системы защиты информации:

| Действие | Документ |

|---|---|

| 1. Установка и настройка средств защиты информации | Акт установки средств защиты информации |

| 2.Внедрение организационных мер, разработка организационно-распорядительных документов | Документы по регламентации правил по эксплуатации и вывода из эксплуатации системы защиты информации |

| 3.Выявление и анализ уязвимостей | Протокол контроля уязвимостей программного обеспечения и технических средств |

| 4.Испытания и опытная эксплуатации системы защиты информации | Протоколы контроля оценки эффективности средств и оценки защищенности информации |

Состав обязательных организационно-распорядительных документов, разрабатываемых на этапе внедрения системы защиты информации:

- Порядок администрирования системой защиты информации.

- Порядок выявления инцидентов, которые могут привести к возникновению угроз безопасности информации и реагирования на них.

- Порядок управления конфигурацией объекта и его системы защиты информации.

- Порядок контроля за обеспечением уровня защиты обрабатываемой информации.

- Порядок защиты информации при выводе из эксплуатации объекта.

Подтверждение соответствия системы защиты информации

Этап 4 - подтверждение соответствия системы защиты информации – организуется обладателем информации (заказчиком) или оператором. Перечень работ на этапе 4 определяется в Программе и методиках аттестационных испытаний, разрабатываемой до их начала. Документ формируется исполнителем работ и согласовывается с заявителем.

Общие требования к структуре и содержанию программ и методик аттестационных испытаний на соответствие требованиям безопасности информации, выполнение которых позволяет защитить информацию от утечки по техническим каналам, от несанкционированного доступа и от специальных воздействий определяются национальным стандартом ГОСТ РО 0043-004-2013 «Защита информации. Аттестация объектов информатизации. Программа и методики аттестационных испытаний».

Аттестация – комплекс организационных и технических мероприятий, в результате которых подтверждается соответствие системы защиты информации объекта информатизации (информационной системы) требованиям безопасности информации.

Аттестация объектов информатизации делится на обязательную и добровольную.

Обязательная аттестация проводится в принятых законодательством случаях для определения соответствия системы защиты информации объекта исключительно требованиям, установленным федеральными нормативными правовыми актами.

Добровольная аттестация проводится по инициативе заявителя для определения соответствия системы защиты информации объекта требованиям, установленным национальными стандартами, владельцем информации или владельцем объекта.

Обязательной аттестации подлежат государственные (муниципальные) информационные системы и их сегменты, содержащие информацию ограниченного доступа, добровольной – все иные информационные системы.

Порядок проведения аттестации информационных систем по требованиям безопасности информации:

- Подача и рассмотрение заявки на аттестацию.

- Предварительное ознакомление с аттестуемым объектом (при необходимости).

- Разработка программы и методики аттестационных испытаний.

- Проведение аттестационных испытаний объекта.

- Оформление, регистрация и выдача аттестата соответствия.

Подача и рассмотрение заявки на аттестацию объекта информатизации:

- Заявителем выбирается исполнитель работ по аттестации объекта информатизации (организация-лицензиат по технической защите конфиденциальной информации).

- Заявителем направляется исполнителю заявка на проведение аттестации с исходными данными на аттестуемый объект.

- Исполнителем рассматривается заявка, принимается решение о порядке аттестации, готовятся договорные документы на оказание услуг по аттестации объекта информатизации.

При недостаточности исходных данных в порядок аттестации включаются работы исполнителя по предварительному ознакомлению с аттестуемым объектом.

Структура и содержание программы и методики аттестационных испытаний определяется Национальным стандартом ограниченного распространения ГОСТ РО 0043-004-2013 «Защита информации. Аттестация объектов информатизации. Программа и методики аттестационных испытаний»

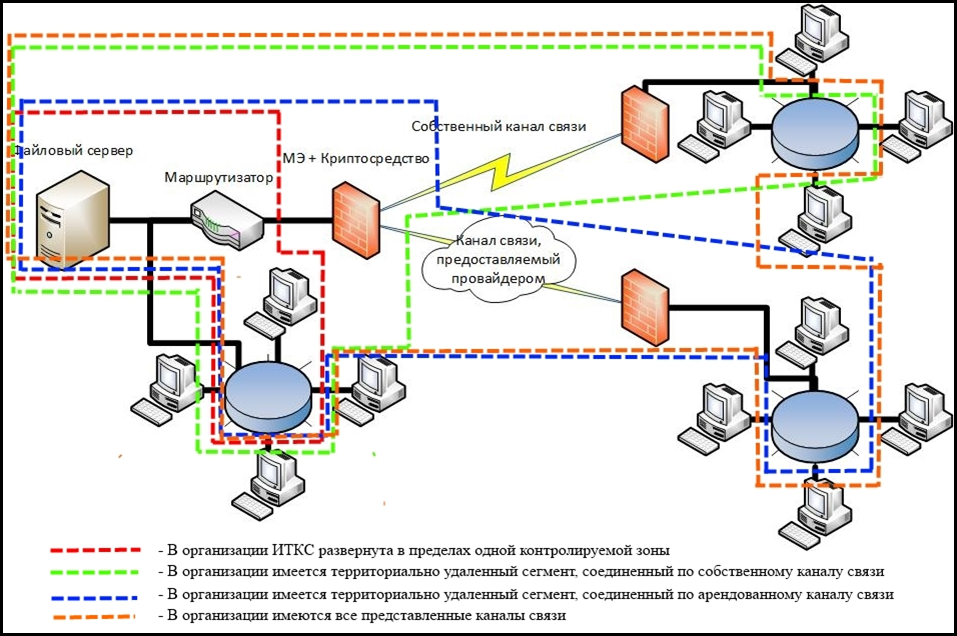

Аттестуемая распределенная информационно-телекоммуникационная система

Основные документы, формируемые по результатам исполнения работ на этапе подтверждения соответствия системы защиты информации:

| Действие | Документ |

|---|---|

| 1.Аттестационные испытания системы защиты информации | Протоколы и заключение по результатам аттестационных испытаний |

| 2.Оформление результатов аттестационных испытаний | Рекомендации по обеспечению защищенности информации на аттестуемом объекте и Аттестат соответствия |

После подтверждения соответствия системы защиты информации осуществляется переход на другую стадию жизненного цикла – стадию эксплуатации.

Этапы стадии эксплуатации системы защиты информации

- Этап 5. Ввод системы защиты информации в постоянную эксплуатацию.

- Этап 6. Промышленная эксплуатация системы защиты информации.

- Этап 7. Вывод из эксплуатации системы защиты информации.

Этап 5 - ввод системы защиты информации в постоянную эксплуатацию – осуществляется оператором.

Решение о вводе оформляется локальным нормативным правовым актом, в котором определяются должностные лица, ответственные за эксплуатацию и сопровождение системы защиты информации: начальник объекта, системные администраторы, администраторы информационной безопасности.

Этап 6 - промышленная эксплуатация системы защиты информации – осуществляется оператором.

Также оператор осуществляет администрирование системы защиты информации, выявление инцидентов и реагирование на них, управление конфигурацией объекта и его системой защиты информации, контроль за обеспечение необходимого уровня защищенности информации.

Заявители:

- осуществляют эксплуатацию объекта информатизации в соответствии с требованиями безопасности информации, а также условиями и ограничениями, установленными эксплуатационной документацией на систему защиты информации, и аттестатом соответствия;

- извещают орган по аттестации (организацию), выдавший аттестат соответствия, о всех изменениях в информационных технологиях, составе и размещении средств и систем, условиях их эксплуатации, которые могут повлиять на эффективность системы защиты информации;

- предоставляют необходимые документы и условия для осуществления контроля и надзора за соблюдением порядка аттестации и за эксплуатацией аттестованного объекта информатизации.

Органы по аттестации:

- отменяют и приостанавливают действие выданных этим органом (организацией) аттестатов соответствия;

- проводят на договорной основе оценку эффективности средств защиты информации и оценку защищенности информации от несанкционированного доступа.

Повторная аттестация ГИС осуществляется вслучае окончания срока действия аттестата соответствия или повышения класса защищенности информационной системы.

При увеличении состава угроз безопасности информации или изменении проектных решений, реализованных при создании системы защиты информации ГИС, проводятся дополнительные аттестационные испытания в рамках действующего аттестата соответствия.

Продление срока действия сертификата организацией, эксплуатирующей СЗИ:

Организация, эксплуатирующая средство защиты информации, заблаговременно, но не позднее чем за три месяца до окончания срока действия сертификата соответствия, связывается с организацией – первичным заявителем, с целью получения информации о проводимых работах по продлению сроков действия сертификата соответствия и о порядке получения копии продленного сертификата.

В случае получения информации об отсутствии намерений первичного заявителя продлевать сроки действия сертификата соответствия эксплуатирующая организация самостоятельно направляет в Федеральный орган по сертификации (ФСТЭК России) соответствующую заявку установленного образца (не позднее, чем за один месяц до окончания срока действия сертификата).

Этап 7

- вывод системы защиты информации из эксплуатации - осуществляется оператором.

На этом этапе производится архивирование информации, уничтожение или стирание данных и остаточной информации с машинных носителей информации, уничтожение машинных носителей информации.