Общие организационные мероприятия по защите информации

Угрозы информационной безопасности

Основными угрозами информационной безопасности являются:

- Хищение (Копирование);

- Утрата;

- Блокирование (нарушение доступности);

- Уничтожение;

- Модификация (искажение);

- Отрицание подлинности информации;

- Навязывание ложной информации.

Целью нарушителя информационной безопасности является нанесение материального, морального и иного ущерба собственникам информации в результате нарушения конфиденциальности, доступности и целостности информации.

Угрозы информационной безопасности реализуются через каналы утечки информации:

- Технические каналы утечки речевой информации:

- акустический:

- виброакустический:

- акустоэлектрический:

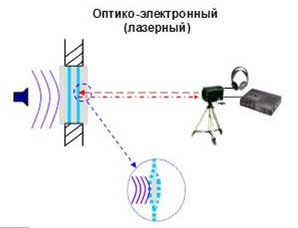

- оптико-электронный (лазерный):

- параметрический.

- Технические каналы утечки информации, обрабатываемой техническими средствами передачи информации:

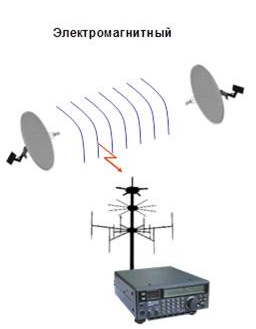

- электромагнитный:

- параметрический:

- электрический:

- виброакустический:

- Каналы утечки информации при ее передаче по каналам связи:

- электрический:

- электромагнитный:

- индукционный:

Объект информатизации по ГОСТ Р 51275-2006 – это совокупность информационных ресурсов, средств и систем обработки информации, используемых в соответствии с заданной информационной технологией, а также средств их обеспечения, помещений или объектов (зданий, сооружений, технических средств), в которых эти средства и системы установлены, или помещений и объектов, предназначенных для ведения конфиденциальных переговоров.

Защита информации заключается в:

- Обеспечение безопасности информации, составляющей государственную тайну.

- Обеспечение безопасности информации ограниченного доступа, не составляющей государственную тайну (государственный информационный ресурс).

- Обеспечение безопасности ПДн в иных информационных системах.

- Обеспечение безопасности информации в ключевых системах информационной инфраструктуры.

- Обеспечение безопасности информации в информационных системах общего пользования.

Видами защиты информации по ГОСТ Р 50922-2006 являются правовая, техническая, криптографическая и физическая.

Согласно закону Российской Федерации «О государственной тайне» к средствам технической защиты информации относятся технические, криптографические, программные и другие средства, предназначенные для защиты сведений, составляющих государственную тайну, средства, в которых они реализованы, а также средства контроля эффективности защиты информации.

Правовая защита информации - защита информации правовыми методами, включающая в себя разработку законодательных и нормативных правовых документов (актов), регулирующих отношения субъектов по защите информации, применение этих документов (актов), а также надзор и контроль за их исполнением.

Техническая защита информации (ТЗИ) - защита информации, заключающаяся в обеспечении некриптографическими методами безопасности информации (данных), подлежащей (подлежащих) защите в соответствии с действующим законодательством, с применением технических, программных и программно-технических средств.

Криптографическая защита информации - защита информации с помощью ее криптографического преобразования.

Физическая защита информации - защита информации путем применения организационных мероприятий и совокупности средств, создающих препятствия для проникновения или доступа неуполномоченных физических лиц к объекту защиты.

Организационные мероприятия по обеспечению физической защиты информации предусматривают установление режимных, временных, территориальных, пространственных ограничений на условия использования и распорядок работы объекта защиты.

К объектам защиты информации могут быть отнесены: охраняемая территория, здание (сооружение), выделенное помещение, информация и (или) информационные ресурсы объекта информатизации.

Правовая защита информации

Федеральный закон от 27 июля 2006 г. N 149-ФЗ "Об информации, информационных технологиях и о защите информации"

Разработка законопроекта была направлена на достижение следующих целей:

- Устранение имеющихся пробелов и противоречий, в частности понятийного аппарата и механизмов регулирования в соответствии с практикой применения информационных технологий;

- Решение актуальных проблем, которые обозначил опыт предыдущего Закона (определение правового статуса различных категорий информации, регулирование создания и эксплуатации ИС, установление общих правил к использованию ИТКС);

- Создание необходимой правовой основы для реализации конституционных прав граждан, защиты общественных интересов в сфере использования современных информационных технологий;

- Уточнение закрепленных в действующей редакции подходов к регулированию различных категорий информации.

Правовое регулирование отношений, возникающих в сфере информации, информационных технологий и защиты информации, основывается на следующих принципах:

- Свобода поиска, получения, передачи, производства и распространения информации любым законным способом.

- Установление ограничений доступа к информации только федеральными законами.

- Открытость информации о деятельности государственных органов и органов местного самоуправления и свободный доступ к такой информации, кроме случаев, установленных федеральными законами.

- Равноправие языков народов Российской Федерации при создании информационных систем и их эксплуатации.

- Обеспечение безопасности Российской Федерации при создании информационных систем, их эксплуатации и защите содержащейся в них информации.

- Достоверность информации и своевременность ее предоставления.

- Неприкосновенность частной жизни, недопустимость сбора, хранения, использования и распространения информации о частной жизни лица без его согласия.

- Недопустимость установления нормативными правовыми актами каких-либо преимуществ применения одних информационных технологий перед другими, если только обязательность применения определенных информационных технологий для создания и эксплуатации государственных информационных систем не установлена федеральными законами.

Информация - сведения (сообщения, данные) независимо от формы их представления;

Информационная система - совокупность содержащейся в базах данных информации и обеспечивающих ее обработку информационных технологий и технических средств;

Обладатель информации - лицо, самостоятельно создавшее информацию либо получившее на основании закона или договора право разрешать или ограничивать доступ к информации, определяемой по каким-либо признакам;

Оператор информационной системы - гражданин или юридическое лицо, осуществляющие деятельность по эксплуатации информационной системы, в том числе по обработке информации, содержащейся в ее базах данных.

Информация в зависимости от категории доступа к ней подразделяется на общедоступную информацию, а также на информацию, доступ к которой ограничен федеральными законами (информация ограниченного доступа).

Ограничение доступа к информации устанавливается федеральными законами в целях защиты основ конституционного строя, нравственности, здоровья, прав и законных интересов других лиц, обеспечения обороны страны и безопасности государства.

Федеральными законами устанавливаются условия отнесения информации к сведениям, составляющим коммерческую тайну, служебную тайну и иную тайну, обязательность соблюдения конфиденциальности такой информации, а также ответственность за ее разглашение.

Порядок доступа к персональным данным граждан (физических лиц) устанавливается федеральным законом о персональных данных

Статья 16. Защита информации Федеральный закон от 27 июля 2006 г. N 149-ФЗ "Об информации, информационных технологиях и о защите информации":

Защита информации представляет собой принятие правовых, организационных и технических мер, направленных на:

- Обеспечение защиты информации от неправомерного доступа, уничтожения, модифицирования, блокирования, копирования, предоставления, распространения, а также от иных неправомерных действий в отношении такой информации.

- Соблюдение конфиденциальности информации ограниченного доступа.

- Реализацию права на доступ к информации.

Положение «О Государственной системе защиты информации в Российской Федерации от иностранных технических разведок и от ее утечки по техническим каналам (утв. Постановлением Совета Министров – Правительства РФ от 15 сентября 1993 г. № 912-51)

Положение определяет структуру государственной системы защиты информации в Российской Федерации, ее задачи и функции, основы организации защиты сведений, отнесенных в установленном порядке к государственной или служебной тайне, от иностранных технических разведок и от ее утечки по техническим каналам (далее именуется – защита информации). Работы по защите информации в органах государственной власти и на предприятиях проводятся на основе актов законодательства Российской Федерации.

Постановлением Правительства РФ от 15 мая 2010 г. № 330 - утверждено «Положение об особенностях оценки соответствия продукции (работ, услуг), используемой в целях защиты сведений, отнесенных к охраняемой в соответствии с законодательством РФ информации ограниченного доступа, не содержащей сведения, составляющие «гостайну…».

Документ интересен тем, что:

- касается защиты информации конфиденциального характера, отнесенной к государственному информационному ресурсу, а также защиты персональных данных;

- касается обязательности сертификации средств защиты указанных категорий информационных ресурсов;

- касается нового регулятора по защите персональных данных — Министерства обороны Российской Федерации.

К нормативным документам, регулирующим защиту информации, относятся также:

- Постановление Правительства РФ от 3 ноября 1994 г. N 1233 "Об утверждении Положения о порядке обращения со служебной информацией ограниченного распространения в федеральных органах исполнительной власти, уполномоченном органе управления использованием атомной энергии и уполномоченном органе по космической деятельности»;

- Постановление Правительства РФ от 3 февраля 2012 г. N 79 "О лицензировании деятельности по технической защите конфиденциальной информации»

- Приказ ФСТЭК России № 17 «Об утверждении требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах».

Организационные и технические меры защиты информации, реализуемые в информационной системе в рамках ее системы защиты информации, в зависимости от угроз безопасности информации, используемых информационных технологий и структурно-функциональных характеристик информационной системы должны обеспечивать:

- идентификацию и аутентификацию субъектов доступа и объектов доступа;

- управление доступом субъектов доступа к объектам доступа;

- ограничение программной среды;

- защиту машинных носителей информации;

- регистрацию событий безопасности;

- антивирусную защиту;

- обнаружение (предотвращение) вторжений;

- контроль (анализ) защищенности информации;

- целостность информационной системы и информации;

- доступность информации;

- защиту среды виртуализации;

- защиту технических средств;

- защиту информационной системы, ее средств, систем связи и передачи данных.

Специальные требования и рекомендации по технической защите информации (СТР-К)

Требования и рекомендации настоящего документа распространяются на защиту:

- конфиденциальной информации - информации с ограниченным доступом, за исключением сведений, отнесенных к государственной тайне и персональным данным, содержащейся в государственных (муниципальных) информационных ресурсах, накопленной за счет государственного (муниципального) бюджета и являющейся собственностью государства (к ней может быть отнесена информация, составляющая служебную тайну и другие виды тайн в соответствии с законодательством Российской Федерации, а также сведения конфиденциального характера в соответствии с "Перечнем сведений конфиденциального характера", утвержденного Указом Президента Российской Федерации от 06.03.97 №188), защита которой осуществляется в интересах государства (далее - служебная тайна);

- информации о фактах, событиях и обстоятельствах частной жизни гражданина, позволяющей идентифицировать его личность (персональные данные).

Защите подлежит речевая информация и информация, обрабатываемая техническими средствами, а также представленные в виде информативных электрических сигналов, физических полей, носителей на бумажной, магнитной, магнитно – оптической основе (СТР-К, 2002 г.).

Документ также определяет объекты защиты информации и каналы утечки информации и источники угроз безопасности информации.

Организация работ по созданию и эксплуатации ОИ и их СЗИ определяется в разрабатываемом «Положении о порядке организации и проведения работ по защите конфиденциальной информации» или в Приложении к «Руководству по защите информации от утечки по техническим каналам на объекте»

При ведении переговоров и использовании технических средств для обработки и передачи информации возможны следующие каналы утечки и источники угроз безопасности информации:

- акустическое излучение информативного речевого сигнала;

- электрические сигналы, возникающие посредством преобразования информативного сигнала из акустического в электрический за счет микрофонного эффекта и распространяющиеся по проводам и линиям, выходящими за пределы КЗ;

- виброакустические сигналы, возникающие посредством преобразования информативного акустического сигнала при воздействии его на строительные конструкции и инженерно-технические коммуникации защищаемых помещений;

- несанкционированный доступ и несанкционированные действия по отношению к информации в автоматизированных системах, в том числе с использованием информационных сетей общего пользования;

- воздействие на технические или программные средства информационных систем в целях нарушения конфиденциальности, целостности и доступности информации, работоспособности технических средств, средств защиты информации посредством специально внедренных программных средств;

- побочные электромагнитные излучения информативного сигнала от технических средств, обрабатывающих конфиденциальную информацию, и линий передачи этой информации;

- наводки информативного сигнала, обрабатываемого техническими средствами, на цепи электропитания и линии связи, выходящие за пределы КЗ;

- радиоизлучения, модулированные информативным сигналом, возникающие при работе различных генераторов, входящих в состав технических средств, или при наличии паразитной генерации в узлах (элементах) технических средств;

- радиоизлучения или электрические сигналы от внедренных в технические средства и защищаемые помещения специальных электронных устройств перехвата речевой информации "закладок", модулированные информативным сигналом;

- радиоизлучения или электрические сигналы от электронных устройств перехвата информации, подключенных к каналам связи или техническим средствам обработки информации;

- прослушивание ведущихся телефонных и радиопереговоров;

- просмотр информации с экранов дисплеев и других средств ее отображения, бумажных и иных носителей информации, в том числе с помощью оптических средств;

- хищение технических средств с хранящейся в них информацией или отдельных носителей информации.

Рекомендуемые стадии создания СЗИ:

- Предпроектная (включает обследование ОИ, разработку аналитического обоснования создания СЗИ и технического (ЧТЗ) на ее создание (3.8-3.15);

- Проектирования (разработки проектов), включающая разработку СЗИ в составе ОИ(3.16-3.18);

- Ввода в действие СЗИ, включающая опытную эксплуатацию и приемо-сдаточные испытания средств защиты информации, а также аттестацию ОИ на соответствие требованиям безопасности информации (3.19-3.26).

Техническая защита информации

Техническая защита информации (ТЗИ) - защита информации, заключающаяся в обеспечении некриптографическими методами безопасности информации (данных), подлежащей (подлежащих) защите в соответствии с действующим законодательством, с применением технических, программных и программно-технических средств.

В целом можно выделить такие технические каналы утечки и воздействия на информацию при обработке ее техническими средствами:

- уничтожение, блокирование информации вследствие стихийных бедствий;

- перехват информации за счет побочных электромагнитных наводок на проводные линии охранно-пожарной сигнализации;

- перехват информации за счет побочных электромагнитных излучений (ПЭМИ);

- перехват информации за счет побочных электромагнитных наводок на проводные линии электропитания и связи;

- перехват информации за счет побочных электромагнитных наводок на линии заземления;

- перехват информации за счет побочных электромагнитных наводок на трубопроводы систем отопления;

- непреднамеренные действия и ошибки персонала;

- преднамеренные действия недобросовестного сотрудника;

- сбои и поломки аппаратуры;

- хищение носителей информации;

- перехват информации вследствие выхода из строя средств защиты;

- уничтожение, блокирование, нарушение достоверности информации за счет вирусных воздействий;

- перехват, уничтожение, блокирование, нарушение достоверности информации за счет несанкционированного доступа (НСД) к информации.

Технические мероприятия по защите информации:

- Для устойчивого функционирования сети рекомендуется применять компьютеры одного класса, в идеале одной конфигурации.

- На всех компьютерах применять парольную защиту.

- Всем сотрудникам, имеющим автоматизированное рабочее место (компьютер) выдать электронные ключи идентификации.

- Экраны мониторов компьютеров, на которых обрабатывается конфиденциальная информация (в том числе бухгалтерская) оснастить поляризационными экранами.

- Устанавливать только лицензионные программные продукты.

- Осуществлять периодическое техническое обслуживание оргтехники.

- Закрепить за каждой единицей оргтехники ответственного пользователя.

- Завести технические карточки на каждую единицу оргтехники.

- Установить программные средства контроля за состоянием компьютеров.

- Установить антивирусную защиту.

- Приобрести и использовать блоки бесперебойного питания.

- Выполнять периодическое резервное копирование.

- Установить программные средства аудита за функционированием сети.

- Передачу всей информации осуществить только в зашифрованном виде.

- Установить программы защиты электронной почты.

- Установить аппаратную защиту жестких дисков компьютеров, обрабатывающих конфиденциальную информацию, с возможностью ее мгновенного уничтожения в случае опасности.

- Определить, что уничтожение конфиденциальной информации на магнитных носителях должно осуществляться специальными программами, гарантирующими дальнейшее невосстановление информации.

- На компьютерах, обрабатывающих конфиденциальную информацию установить программное обеспечение, стирающее данные в файле подкачки.

Средства защиты информации от утечки по техническим каналам:

- Используемые информационные технологии в информационной системе:

- Средства защиты речевой информации – Барон, ЛГШ-402(403), SEL SP-21B1 Баррикада, Шорох-2, Соната-АВ, Шторм-105 и т.д.

- Средства защиты информации, представленной в виде информативных электрических сигналов, физических полей – Гном-3, ГШ-1000, ГШ-1000К, ГШ-2500, Октава-РС1, Гром-ЗИ-4Б, МП-2, МП-3, МП-5, ЛФС-10-Ф.

- Средства защиты носителей информации на бумажной, магнитной, магнитооптической и иной основе – eToken PRO64k, eToken NG-OTP, SecretDisk

- Защита от программно-технических воздействий на технические средства обработки персональных данных:

- Средства защиты информации от несанкционированного доступа – Блокхост-сеть, Аккорд-Рубеж, Аккорд –NT/2000, Secret Net 5.0, Соболь, Dallas Lock 7.0, Лабиринт-М, Страж-NT.

- Шифровальные (криптографические) средства защиты информации.

- Межсетевые экраны – Cisco, Z-2, WatchGuard, Firebox.

- защищенные ОС – RedHat Enterprise Linux, QNX, MCBC 3.0.

- системы обнаружения вторжений и компьютерных атак – ФОРПОСТ, ProventiaNetwork.

- шлюзы безопасности – CSP VPNGate, CSP RVPN.

- антивирусные средства, программное обеспечение, сертифицированное на отсутствие незадекларированных возможностей.

План мероприятий по технической защите конфиденциальной информации включает в себя:

- организационные мероприятия по защите информации ограниченного доступа;

- мероприятия по защите персональных данных;

- технические мероприятия по защите информации ограниченного доступа;

- внутренние проверки и контроль.

Криптографическая защита информации

Согласно Положению «О государственной системе защиты информации в Российской Федерации от иностранных технических разведок и от ее утечки по техническим каналам», утверждённому Постановлением Совета Министров – Правительства РФ от 15 сентября 1993 г. № 912-51, предотвращение перехвата техническими средствами информации, передаваемой по каналам связи, достигается применением криптографических и иных методов и средств защиты, а также проведением организационно-технических и режимных мероприятий.

Криптографическая защита информации – это защита информации с помощью ее криптографического преобразования.

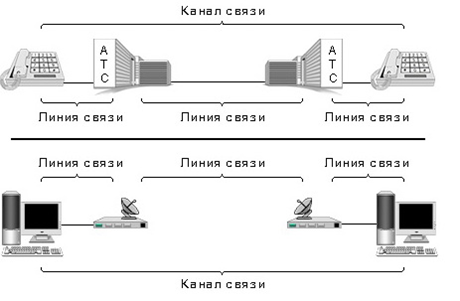

Канал связи - совокупность технических устройств, обеспечивающих передачу сигнала от источника к получателю.

Линия связи – совокупность средств связи и канала связи, посредством которых осуществляется передача информации от источника к приемнику.

Передача информации - физический процесс, посредством которого осуществляется перемещение информации в пространстве. Данный процесс характеризуется наличием следующих компонентов: источник информации, приёмник информации, носитель информации, среда передачи.

Криптография (от др.-греч. κρυπτός — скрытый и γράφω — пишу) — наука о методах обеспечения конфиденциальности (невозможности прочтения информации посторонним), целостности данных (невозможности незаметного изменения информации), аутентификации (проверки подлинности авторства или иных свойств объекта), а также невозможности отказа от авторства.

Шифрование бывает симметричным (с использованием одного ключа) и ассиметричным (с использованием пары ключей – открытого и личного).

Инфраструктура открытых ключей представляет собой комплексную систему, сервисы которой реализуются и предоставляются с использованием технологии открытых ключей.

Цель PKI состоит в управлении ключами и сертификатами, посредством которого корпорация может поддерживать надежную сетевую среду. PKI позволяет использовать сервисы шифрования и выработки цифровой подписи согласованно с широким кругом приложений, функционирующих в среде открытых ключей.

Основными компонентами эффективной PKI являются:

- удостоверяющий центр;

- регистрационный центр;

- репозиторий сертификатов;

- архив сертификатов;

- конечные субъекты (пользователи).

В составе PKI должны функционировать подсистемы выпуска и аннулирования сертификатов, создания резервных копий и восстановления ключей, выполнения криптографических операций, управления жизненным циклом сертификатов и ключей.

Клиентское программное обеспечение пользователей должно взаимодействовать со всеми этими подсистемами безопасным, согласованным и надежным способом.

Удостоверяющий центр - главный управляющий компонент PKI - выполняет следующие основные функции:

- формирует собственный секретный ключ; если является головным УЦ, то издает и подписывает свой сертификат, называемый самоизданным или самоподписанным;

- выпускает (то есть создает и подписывает) сертификаты открытых ключей подчиненных удостоверяющих центров и конечных субъектов PKI; может выпускать кросс-сертификаты, если связан отношениями доверия с другими PKI;

- поддерживает реестр сертификатов (базу всех изданных сертификатов) и формирует списки САС с регулярностью, определенной регламентом УЦ;

- публикует информацию о статусе сертификатов и списков САС.

Организация и проведение мероприятий по защите информации при создании сегмента государственной информационной системы

(на примере ИС «Электронный бюджет»)

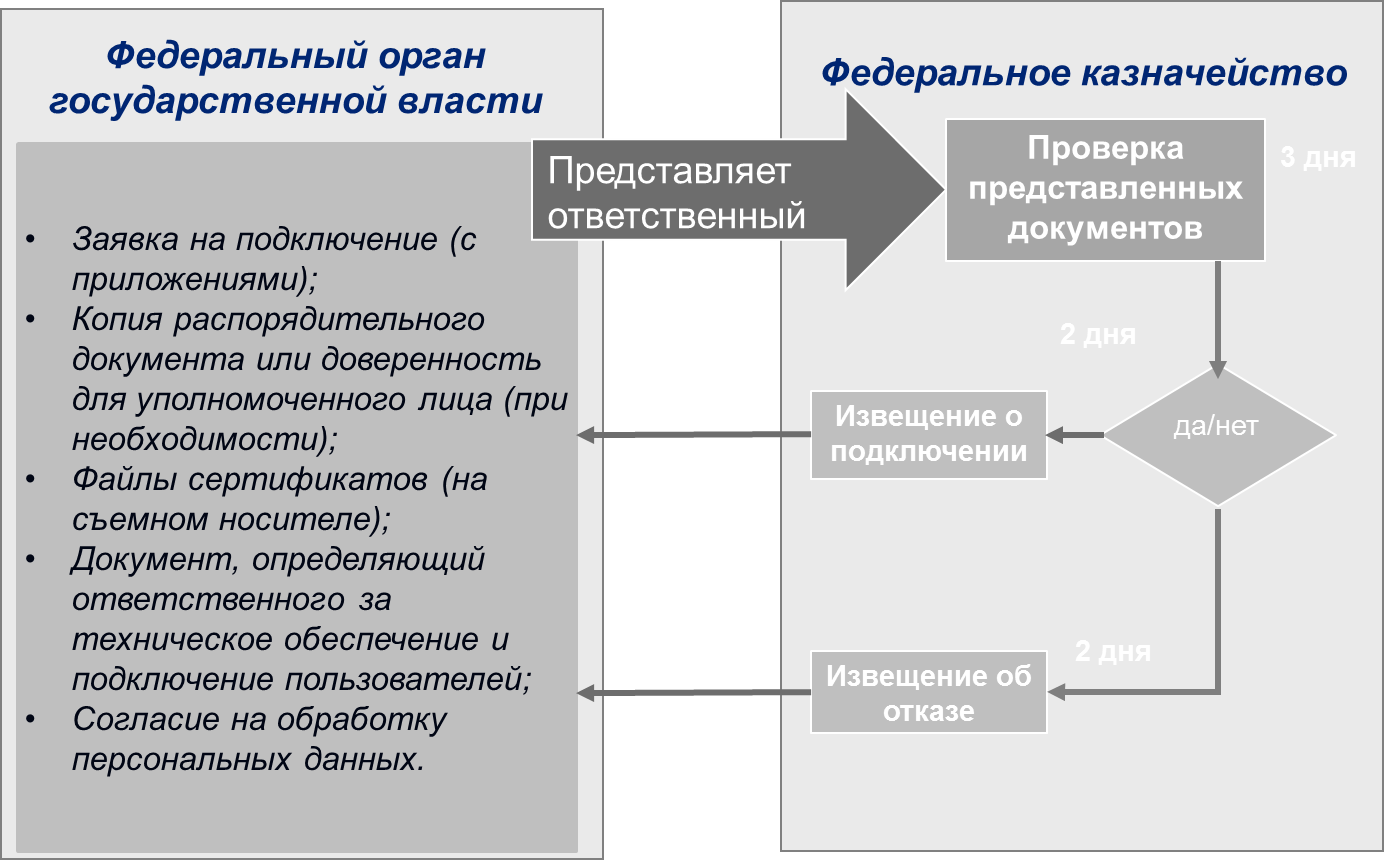

Финансовый орган субъекта РФ и МО, орган, осуществляющий полномочия учредителя:

Шаг 1

- Получение квалифицированных сертификатов ЭП для пользователей в аккредитованном УЦ (при отсутствии)

Шаг 2

- Заявка на подключение: ФИО, СНИЛС, полномочия пользователя.

- Доверенность на получение СКЗИ.

- Сертификат ЭП пользователя.

- Запрос на выдачу специальных программных средств (СКЗИ)

УФК:

Шаг 3

- Проверка заявки на подключение, в том числе на соответствие данным ЕГРЮЛ.

- Регистрация сведений об организации.

- Регистрация учетной записи пользователя.

- Привязка сертификата ЭП к учетной записи пользователя.

- Назначение полномочий пользователю.

Шаг 4

Предоставление специальных программных средств (СКЗИ): Выдача дистрибутивов СКЗИ и лицензионных ключей ответственному сотруднику, на которого оформлена доверенность на получение СКЗИ.

Финансовый орган субъекта РФ и МО, орган, осуществляющий полномочия учредителя:

Шаг 5

- Обеспечение соответствия АРМ пользователя требованиям.

- Установка и настройка специальных программных средств.

- Оформление Акта установки СКЗИ (приложение № 22 к Регламенту УЦ) в 2-х экз.

- Распечатка формуляра СКЗИ и заполнение в части раздела «Сведения о закрепления изделия при эксплуатации».

- Вход в «Личный кабинет» с использованием сертификата ЭП и доступ к функциям в соответствии с полномочиями.

Схема представления документов:

Требования по обеспечению информационной безопасности

В целях защиты программного и аппаратного обеспечения необходимо обеспечить:

- Применение средств защиты информации;

- Реализация комплекса организационно-технических и административных мероприятий, связанных с обеспечением правильности функционирования технических средств обработки и передачи информации;

- Установка правил для обслуживающего персонала, допущенного к работе с информацией ограниченного доступа.

Детальное описание требований по обеспечению информационной безопасности приведено в приложении к письму Минфина России. Реализацию данных требований обеспечивает администратор информационной безопасности организации.

Организация работ по защите от НСД

- Требования по размещению технических средств

- Требования по установке общесистемного и специального ПО

- Требования по защите от НСД при эксплуатации АРМ пользователей

Средства защиты от НСД

- Требования по обеспечению защиты от воздействия вредоносного кода

- Средства по обеспечению защиты от воздействия вредоносного кода

Средства межсетевого экранирования

Средства обнаружения вторжений

Требования по обращению со средствами криптографической защиты информации.

Лицензия ФСТЭК России - разрешение, выдаваемое на оказание услуг, касающиеся технической защиты любых сведений ограниченного доступа, в том числе конфиденциальной информации Документ, регламентирующий и одобряющий производство или научную разработку СЗИ, способных в полной мере обеспечить защиту информации.

Основные и наиболее часто востребованные лицензии ФСТЭК:

- на деятельность по технической защите конфиденциальной информации;

- на деятельность по разработке и производству средств защиты конфиденциальной информации;

- на осуществление мероприятий или оказание услуг в области защиты государственной тайны.

Деятельность по технической защите конфиденциальной информации

Деятельность по технической защите конфиденциальной информации это:

- Контроль защищенности конфиденциальной информации от утечки по техническим каналам в:

- Средствах и системах информатизации.

- Технических средствах (системах), не обрабатывающих конфиденциальную информацию, но размещенных в помещениях, где она обрабатывается.

- Помещениях со средствами (системами), подлежащими защите.

- Помещениях, предназначенных для ведения конфиденциальных переговоров (защищаемых помещениях).

- Контроль защищенности конфиденциальной информации от несанкционированного доступа и ее модификации в средствах и системах информатизации.

- Сертификационные испытания на соответствие требованиям по безопасности информации продукции, используемой в целях защиты конфиденциальной информации (технических средств защиты информации, защищенных технических средств обработки информации, технических средств контроля эффективности мер защиты информации, программных (программно-технических) средств защиты информации, защищенных программных (программно-технических) средств обработки информации, программных (программно-технических) средств контроля защищенности информации).

- Аттестационные испытания и аттестация на соответствие требованиям по защите информации:

- Средств и систем информатизации.

- Помещений со средствами (системами) информатизации, подлежащими защите.

- Защищаемых помещений.

Проектирование в защищенном исполнении:

- Средств и систем информатизации.

- Помещений со средствами (системами) информатизации, подлежащими защите.

- Защищаемых помещений.

- Установка, монтаж, испытания, ремонт средств защиты информации (технических средств защиты информации, защищенных технических средств обработки информации, технических средств контроля эффективности мер защиты информации, программных (программно-технических) средств защиты информации, защищенных программных (программно-технических) средств обработки информации, программных (программно-технических) средств контроля защищенности информации).

Деятельность по разработке и производству средств защиты конфиденциальной информации это:

- Разработка средств защиты конфиденциальной информации, в том числе:

- технических средств защиты информации;

- защищенность технических средств обработки информации;

- технических средств контроля эффективности мер защиты информации;

- программных (программно-технических) средств защиты информации;

- защищенных программных (программно-технических) средств обработки информации;

- программных (программно-технических) средств контроля защищенности информации.

- Производство средств защиты конфиденциальной информации, в том числе:

- технических средств защиты информации;

- защищенных технических средств обработки информации;

- технических средств контроля эффективности мер защиты информации;

- программных (программно-технических) средств защиты информации;

- защищенных программных (программно-технических) средств обработки информации;

- программных (программно-технических) средств контроля защищенности информации.

Осуществление мероприятий или оказание услуг в области защиты государственной тайны:

- в части технической защиты информации;

- в части противодействия иностранным техническим разведкам;

- в части проведения специальных экспертиз организаций – соискателей лицензий ФСТЭК России;

- на проведение работ, связанных с созданием средств защиты информации*.

* Для данных лицензий необходимо иметь действующую лицензию ФСБ на осуществление работ с использованием сведений, составляющих государственную тайну.

Вся необходимая информация о порядке предоставления лицензий на деятельность по технической защите конфиденциальной информации и на деятельность по разработке и производству средств защиты конфиденциальной информации размещена на официальном сайте ФСТЭК России www.fstec.ru в разделе «Лицензирование» (информационное сообщение ФСТЭК России от 26 марта 2015 г. №240/13/1139).

Консультирование (информирование) по вопросам предоставления, переоформления, продления срока действия, приостановления, возобновления или аннулирования лицензии на деятельность по технической защиты конфиденциальной информации в устной форме осуществляется по вторникам и четвергам с 10.00 до 12.00 (время местное) по всем Управлениям в федеральных округах