Создание автоматизированных информационных систем (АС)

1. Стадии и этапы создания автоматизированных информационных систем 2. Техническое задание на создание АИС (системы защиты информации АИС) 3. Виды документов на создание АИС (СЗИ АИС)

1. Стадии и этапы создания автоматизированных информационных систем

Выделяют следующие основные организации-участники создания АС: заказчик (пользователь), разработчик и поставщик. Кроме того в процессе могут участвовать генеральный проектировщик, проектировщик и строительная организация.

Заказчик – организация, для которой создается АС и которая обеспечивает финансирование, приемку работ и эксплуатацию АС, а также выполнение отдельных работ по созданию АС.

Разработчик - организация, осуществляющая работы по созданию АС, представляя заказчику совокупность научно-технических услуг на разных стадиях и этапах создания, а также разрабатывая и поставляя различные программные и технические средства АС.

Поставщик - организация, изготавливающая и поставляющая программные и технические средства по заказу разработчика или заказчика.

Стадии и этапы создания, виды работ на этапах создания автоматизированных систем определяет ГОСТ 34.601-90 «Информационная технология. Комплекс стандартов на автоматизированные системы. Автоматизированные системы. Стадии создания».

Согласно ГОСТ 34.601-90 выделяют следующие стадии создания АС:

- Формирование требований к АС;

- Разработка концепции АС; Техническое задание;

- Эскизный проект;

- Технический проект;

- Рабочая документация;

- Ввод в действие;

- Сопровождение АС.

По ГОСТ РВ 15.004 определены такие этапы: формирование требований к АС; разработка концепции АС; техническое задание относятся к исследованию и обоснованию разработки, этапы эскизного проекта, технического проекта и рабочей документации – к разработке, этап ввода в действие – к производству, этап сопровождения АС – к эксплуатации.

Рассмотрим этапы ГОСТа РВ 15.004 более подробно.

Стадия: Исследование и обоснование разработки

В этап «Исследование и обоснование разработки» входит:

- Формирование заказчиком исходных требований к выполнению НИР, и рассмотрение их исполнителями работ

- Выбор исполнителей работ на конкурсной основе для размещения заказа;

- Разработка ТТЗ (ТЗ) на выполнение НИР;

- Выбор направления исследований;

- Теоретические и экспериментальные исследования с применением математического моделирования;

- Обобщение и оценка результатов исследований НИР, составной части НИР;

- Приемка НИР.

Детальный анализ деятельности организации

- На этапе детального анализа деятельности организации изучаются задачи, обеспечивающие реализацию функций управления, организационная структура, штаты и содержание работ по управлению организацией, а также характер подчиненности вышестоящим органам управления.

- получения сравнительных характеристик предполагаемых к использованию аппаратных платформ, операционных систем, СУБД, иного окружения;

- разработки плана работ по обеспечению надежности информационной системы и ее тестирования.

На стадии формирование требований к АС проводится:

- обследование объекта и обоснование необходимости создания АС;

- формирование требований пользователя к АС;

- оформление отчета о выполненной работе и заявки на разработку АС (тактико-технического задания).

Обследование объекта и обоснование необходимости создания АС

Обследование - это изучение и диагностический анализ организационной структуры организации, ее деятельности и существующей системы обработки информации.

Материалы, полученные в результате обследования, используются для:

- обоснования разработки и поэтапного внедрения систем;

- составления технического задания на разработку систем;

- разработки технического и рабочего проектов систем.

Результатом этапа является документ - технико-экономическое обоснование проекта, где четко сформулировано, что мы получим, когда получим готовый продукт. В документе желательно отразить не только затраты, но и выгоду проекта, например время окупаемости проекта, ожидаемый экономический эффект (если его удается оценить).

Технико-экономическое обоснование проекта

Примерное содержание этого документа:

- ограничения, риски, критические факторы, которые могут повлиять на успешность проекта;

- совокупность условий, при которых предполагается эксплуатировать будущую систему: архитектура системы, аппаратные и программные ресурсы, условия функционирования, обслуживающий персонал и пользователи системы;

- сроки завершения отдельных этапов, форма приемки/сдачи работ, привлекаемые ресурсы, меры по защите информации;

- описание выполняемых системой функций;

- возможности развития системы;

- информационные объекты системы;

- интерфейсы и распределение функций между человеком и системой;

- требования к программным и информационным компонентам ПО, требования к СУБД;

- что не будет реализовано в рамках проекта.

Разработка концепции АС

На этой стадии проводится:

- изучение объекта;

- проведение необходимых научно-исследовательских работ;

- разработка вариантов концепции АС и выбор варианта концепции АС, удовлетворяющего требованиям пользователя;

- оформление отчета о выполненной работе.

Техническое задание на выполнение НИР

На этом этапе осуществляется разработка и утверждение Технического задания на создание АС.

Техническое задание – это исходный технический документ, утверждаемый заказчиком и устанавливающий комплекс технических требований к создаваемым АИС, а также требования к содержанию, объему и срокам выполнения работ по созданию АИС.

При разработке технического задания необходимо решить следующие задачи:

- установить общую цель создания ИС, определить состав подсистем и функциональных задач;

- разработать и обосновать требования, предъявляемые к подсистемам;

- разработать и обосновать требования, предъявляемые к информационной базе, математическому и программному обеспечению, комплексу технических средств (включая средства связи и передачи данных);

- установить общие требования к проектируемой системе;

- определить перечень задач создания системы и исполнителей;

- определить этапы создания системы и сроки их выполнения;

- провести предварительный расчет затрат на создание системы и определить уровень экономической эффективности ее внедрения.

ТЗ на НИР в общем случае должно состоять из следующих разделов:

- основание для выполнения НИР;

- цели и задачи НИР;

- требования к выполнению НИР;

- тактико-технические (технические) требования к образцу, предлагаемому к созданию (модернизации);

- этапы НИР;

- требования к разрабатываемой документации;

- порядок выполнения и приемки НИР (этапов НИР);

- требования по обеспечению сохранения государственной и военной тайны при выполнении НИР;

- технико-экономические требования;

- сроки выполнения НИР;

- исполнители НИР.

(согласно ГОСТ РВ 15.101-95 Тактико-техническое (техническое) задание на выполнение научно-исследовательских работ.)

Начало работ отсчитывается с даты подписания приказа руководителя организации (решения, распоряжения) об открытии темы. В приказе (решении, распоряжении) руководитель организации формирует коллектив из числа штатных сотрудников с обязательным включением в число исполнителей работ специалиста по защите информации.

Стадия: Раработка

В стадию «Разработка» входит:

- Разработка эскизного проекта;

- Разработка технического проекта;

- Разработка рабочей документации для изготовление опытного образца;

- Изготовление опытного образца;

- Проведение испытаний опытного образца.

Эскизный проект

На стадии эскизного проекта проводится разработка предварительных проектных решений по системе и ее частям и разработка документации на АС и ее части. Эскизный проект разрабатывается с целью установления принципиальных (конструктивных, схемных и др.) решений АИС, дающих общее представление о принципе работы и (или) устройстве АИС, когда это целесообразно сделать до разработки технического проекта или рабочей документации.

Технический проект

Разрабатываются проектные решения по системе и ее частям, документация на АС и ее части; осуществляется разработка и оформление документации на поставку изделий для комплектования АС и (или) технических требований (технических заданий) на их разработку и разработка заданий на проектирование в смежных частях проекта объекта автоматизации.

Технический проект разрабатывается с целью выявления окончательных технических решений, дающих полное представление о конструкции изделия, когда это целесообразно сделать до разработки рабочей документации.

Содержание разрабатываемого технического (техно-рабочего) проекта

- Пояснительная записка с изложением решений по обеспечению ЗИ, составу средств защиты информации с указанием их соответствия требованиям ТЗ.

- Описание технического, программного, информационного обеспечения и технологии обработки (передачи) информации.

- План организационно-технических мероприятий по подготовке объекта информатизации к внедрению средств и мер защиты информации.

Мероприятия по защите информации от утечки по техническим каналам относятся к основным элементам проектных решений, которые включаются в соответствующие разделы проекта, и разрабатываются одновременно с ними.

Рабочая документация

На этапе осуществляется:

- разработка рабочей документации на систему и ее части;

- разработка или адаптация программ.

Цель и содержание работ этапа заключаются в разработке РКД для изготовления и проведения испытаний АИС, специального технологического оборудования и оснастки, предназначенных для обеспечения эксплуатации, технического обслуживания и ремонта АИС в процессе эксплуатации, а также программной документации (при необходимости).

Стадия: Производство

Ввод в действие

На этапе ввода в действие осуществляется:

- подготовка объекта автоматизации к вводу АС в действие;

- подготовка персонала;

- комплектация АС поставляемая изделиями (программными и техническими средствами, программно-техническими комплексами, информационными изделиями);

- строительно-монтажные и пусконаладочные работы;

- проведение предварительных испытаний, опытной эксплуатации и приемочных испытаний.

Стадия: Эксплуатация

- выполняются работы в соответствии с гарантийными обязательствами и послегарантийное обслуживание.

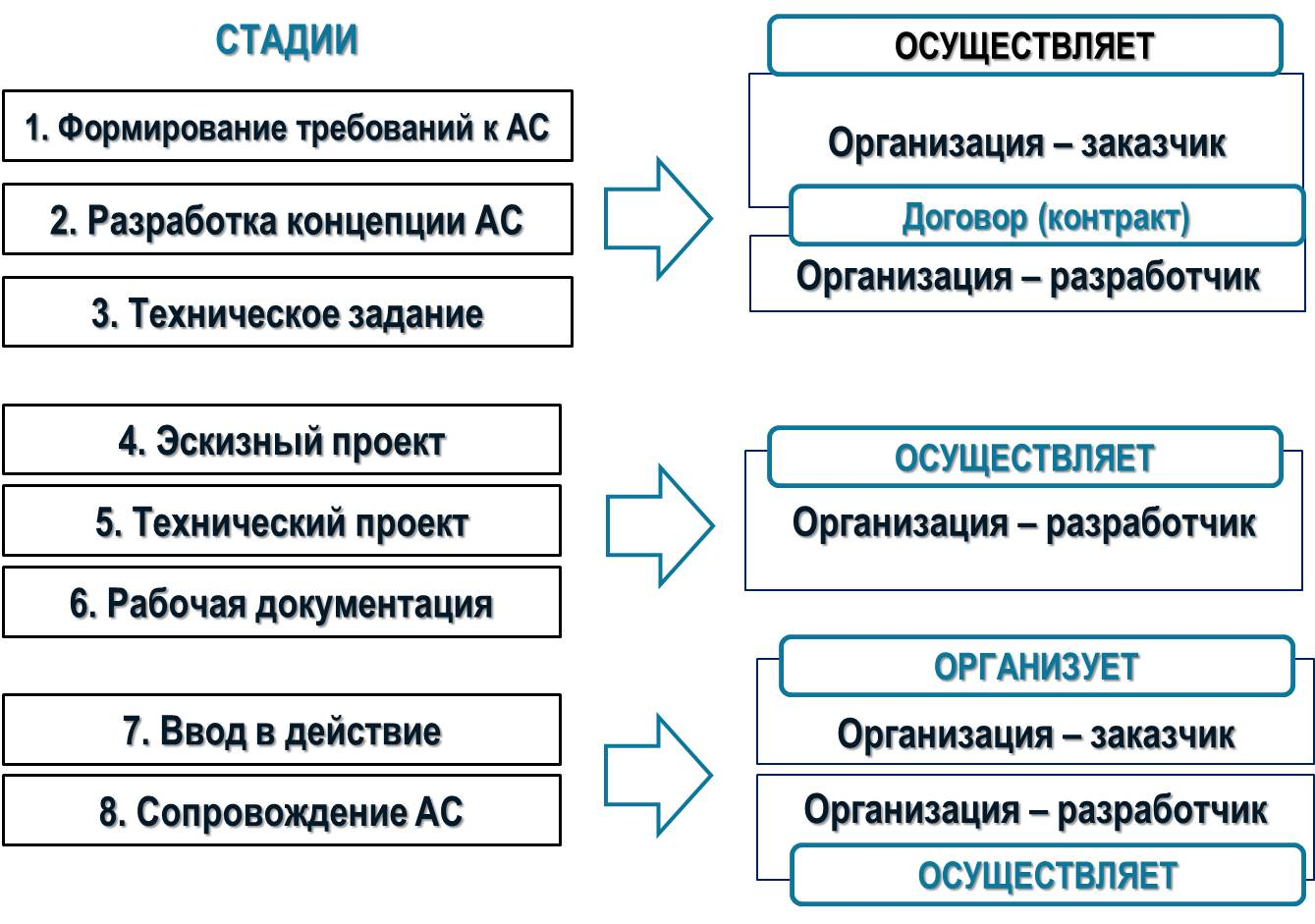

Стадии и этапы, выполняемые организациями - участниками работ по созданию АС, устанавливаются в договорах и техническом задании на основе настоящего стандарта (п. 13 ГОСТ 34.601-90).

Схематически это взаимодействие можно представить в виде рисунка:

Порядок создания автоматизированных систем с защитой информации регламентируется ГОСТ Р 51583-2014 "Защита информации. Порядок создания автоматизированных систем в защищенном исполнении. Общие положения."

Для обработки информации, необходимость защиты которой определяется законодательством Российской Федерации или решением ее обладателя, должны создаваться автоматизированные системы в защищенном исполнении, в которых реализованы в соответствии с действующими нормативными правовыми актами требования о защите информации. Реализация требований о защите в автоматизированной системе в защищенном исполнении осуществляется системой защиты информации, являющейся неотъемлемой составной частью автоматизированной системы в защищенном исполнении.

Согласно ГОСТ Р 51624-2000 автоматизированная система в защищенном исполнении – это автоматизированная система, реализующая информационную технологию выполнения установленных функций в соответствии с требованиями стандартов и/или иных нормативных документов по защите информации.

Система защиты информации автоматизированной системы - совокупность всех технических, программных и программно-технических средств защиты информации и средств контроля эффективности защиты информации.

Соответствие этапов создания АС в защищенном исполнении:

| СТР-К | ГОСТ 34.601-90 |

|---|---|

| Предпроектная стадия | 1. Формирование требований к АС |

| 2. Разработка концепции АС | |

| 3. Техническое задание | |

| Стадия проектирования | 4. Эскизный проект |

| 5. Технический проект | |

| 6. Рабочая документация | |

| Стадия ввода в действие | 7. Ввод в действие |

| 8. Сопровождение АС |

И между ГОСТ Р 51583 и ГОСТ 34.601-90:

| ГОСТ Р 51583 | ГОСТ 34.601-90 |

|---|---|

| Формирование требований к системе ЗИ АС | 1. Формирование требований к АС |

| 2. Разработка концепции АС | |

| 3. Техническое задание | |

| Разработка (проектирование) системы ЗИ АС | 4. Эскизный проект |

| 5. Технический проект | |

| 6. Рабочая документация | |

| Внедрение системы ЗИ АС. Аттестация АС на соответствие требованиям безопасности информации и ввод ее в действие | 7. Ввод в действие |

| Сопровождение системы ЗИ в ходе эксплуатации АС | 8. Сопровождение АС |

Для обеспечения защиты информации, проводятся следующие мероприятия (Пункт 13 Приказа ФСТЭК России от 11.02.2013 г. № 17):

- Формирование требований к системе защиты информации АСЗИ;

- Разработка системы защиты информации;

- Внедрение системы защиты информации;

- Аттестация АС по требованиям защиты информации и ввод ее в действие;

- Обеспечение защиты информации в ходе эксплуатации аттестованной АС;

- Обеспечение защиты информации при выводе из эксплуатации аттестованной АС;

Соотношение требований приказа и ГОСТ Р 51583 – 2014 приведено в таблице:

| ГОСТ Р 51583 - 2014 | Приказ ФСТЭК России № 17 |

|---|---|

| Формирование требований к СЗИ | Формирование требований к системе ЗИ АСЗИ |

| Разработка (проектирование) системы ЗИ АСЗИ | Разработка системы защиты информации |

| Внедрение системы ЗИ АСЗИ. Аттестация АСЗИ на соответствие требованиям БИ и ввод ее в действие | Внедрение системы защиты информации. Аттестация АС по требованиям защиты информации и ввод ее в действие |

| Сопровождение системы ЗИ в ходе эксплуатации АСЗИ | Обеспечение ЗИ в ходе эксплуатации аттестованной АС. |

Формирование требований к защите защиты информации, содержащейся в информационной системы, осуществляется обладателем информации (заказчиком).

Основные требования к системе защиты информации в АС:

- должна обеспечивать выполнение АС своих основных функций без существенного ухудшения характеристик последней;

- должна быть экономически целесообразной, так как стоимость системы защиты информации включается в стоимость АС;

- должна обеспечиваться на всех этапах жизненного цикла, при всех технологических режимах обработки информации, в том числе при проведении ремонтных и регламентных работ;

- в систему зашиты информации должны быть заложены возможности ее совершенствования и развития в соответствии с условиями эксплуатации и конфигурации АС;

- должна обеспечивать в соответствии с установленными правилами разграничение доступа к конфиденциальной информации с отвлечением нарушителя на ложную информацию, т.е. обладать свойствами активной и пассивной защиты;

- при взаимодействии защищаемой АС с незащищенными АС должна обеспечивать соблюдение установленных правил разграничения доступа;

- должна позволять проводить учет и расследование случаев нарушения безопасности информации в АС;

- не должна своим применением ухудшать экологическую обстановку, быть сложной для пользователя, вызывать психологическое противодействие и желание обойтись без нее.

В процессе формирования требований к СЗИ АС целесообразно найти ответы на следующие вопросы:

- Какие меры безопасности предполагается использовать?

- Какова стоимость доступных программных и технических мер защиты?

- Насколько эффективны доступные меры защиты?

- Насколько уязвимы подсистемы СЗИ?

- Имеется ли возможность провести анализ риска (прогнозирование возможных последствий, которые могут вызвать выявленные угрозы и каналы утечки информации)?

Разработка системы защиты информации информационной системы согласно Пункту 15 Приказа ФСТЭК России от 11.02.2013 г. № 17 включает в себя:

- 1. Проектирование системы защиты информации информационной системы

- 2. Разработку эксплутационной документации на систему защиты информации информационной системы

- 3. Макетирование и тестирование системы защиты информации информационной системы (при необходимости)

Типовое содержание работ в части создания системы защиты информации на определенных в ГОСТ 34.601 стадиях и этапах создания автоматизированных систем в защищенном исполнении определено в разделе 6 «Содержание и порядок выполнения работ на стадиях и этапах создания автоматизированных систем в защищенном исполнении» ГОСТ Р 51583 – 2014.

2. Техническое задание на создание АИС (системы защиты информации АИС)

Порядок разработки технического задания на создание (развитие или модернизации) автоматизированной системы определяет ГОСТ 34.602-89 "Информационная технология. Комплекс стандартов на автоматизированные системы. Техническое задание на создание автоматизированной системы."

ГОСТ 34.602-89 определяет состав и содержание разделов (подразделов) ТЗ на создание АС.

| РАЗДЕЛЫ ТЕХНИЧЕСКОГО ЗАДАНИЯ |

| I. ОБЩИЕ СВЕДЕНИЯ |

| II. НАЗНАЧЕНИЕ И ЦЕЛИ СОЗДАНИЯ (РАЗВИТИЯ) СИСТЕМЫ |

| III. ХАРАКТЕРИСТИКА ОБЪЕКТОВ АВТОМАТИЗАЦИИ |

| IV. ТРЕБОВАНИЯ К СИСТЕМЕ |

| V. СОСТАВ И СОДЕРЖАНИЕ РАБОТ ПО СОЗДАНИЮ СИСТЕМЫ |

| VI. ПОРЯДОК КОНТРОЛЯ И ПРИЕМКИ СИСТЕМЫ |

| VII. ТРЕБОВАНИЯ К СОСТАВУ И СОДЕРЖАНИЮ РАБОТ ПО ПОДГОТОВКЕ ОБЪЕКТА АВТОМАТИЗАЦИИ К ВВОДУ СИСТЕМЫ В ДЕЙСТВИЕ |

| VIII. ТРЕБОВАНИЯ К ДОКУМЕНТИРОВАНИЮ |

| IX. ИСТОЧНИКИ РАЗРАБОТКИ |

| ПРИЛОЖЕНИЯ |

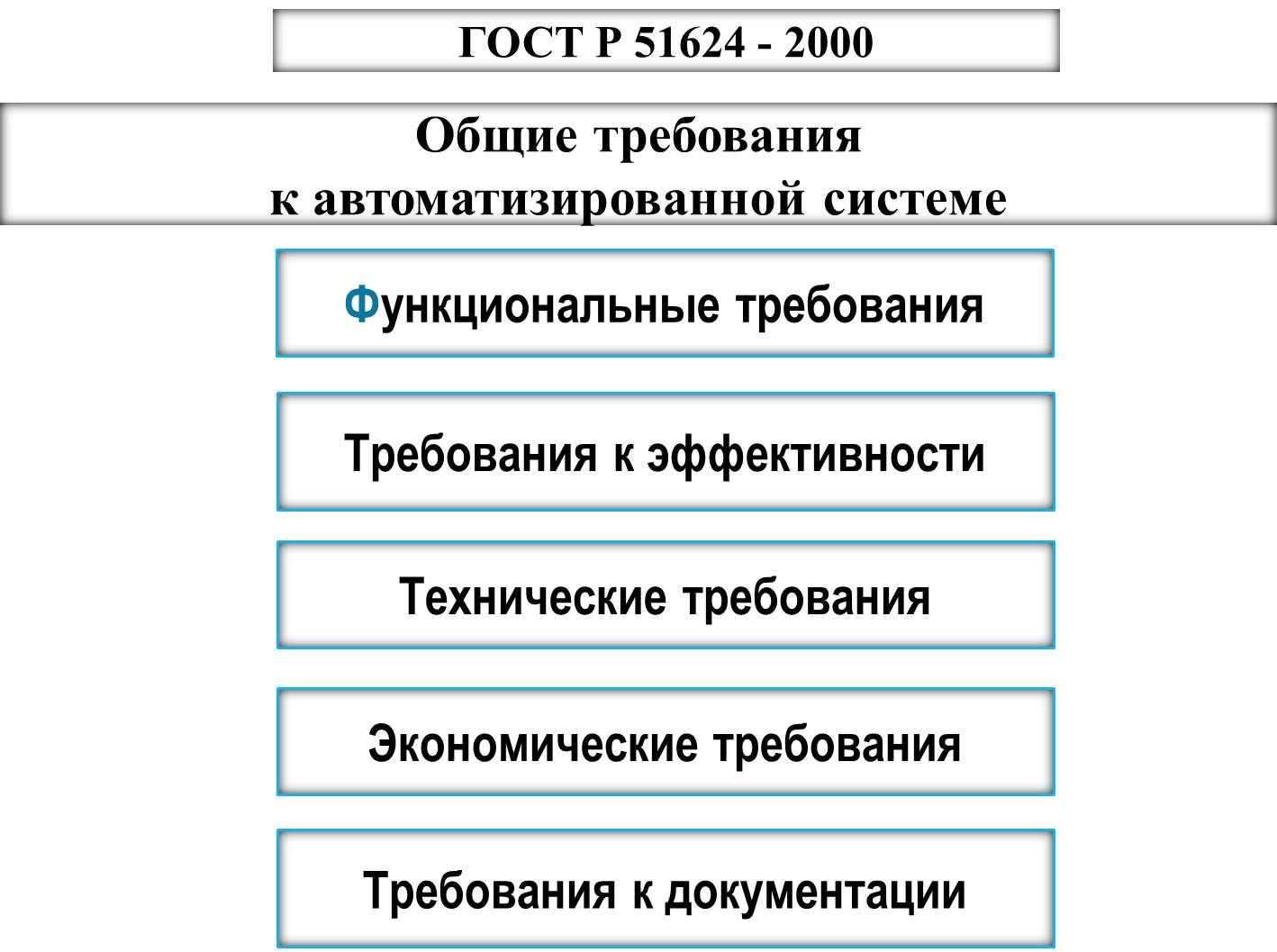

Общие требования к автоматизированной системе по ГОСТ Р 51624 – 2000 представлены на рисунке.

Функциональные требования к АС (согласно п. 5.2 ГОСТ Р 51624 – 2000):

- грифы секретности (конфиденциальности) обрабатываемой в АС информации;

- категорию (класс защищенности) АС;

- цели защиты информации;

- перечень защищаемой в АС информации и требуемые уровни эффективности ее защиты;

- возможные технические каналы утечки информации и способы несанкционированного доступа к информации, несанкционированных и непреднамеренных воздействий на информацию в АС, класс защищенности АС;

- задачи защиты информации в АС.

Требования к эффективности (п. 5.3 ГОСТ Р 51624 - 2000)

Требования к эффективности или гарантиям решения задач защиты информации в АС включают:

- требования по предотвращению утечки защищаемой информации по техническим каналам;

- требования по предотвращению несанкционированного доступа к защищаемой информации;

- требования по предотвращению несанкционированных и непреднамеренных воздействий, вызывающих разрушение, уничтожение, искажение информации или сбои в работе средств АС;

- требования по выявлению внедренных в помещения и в технические средства специальных электронных устройств перехвата информации;

- требования по контролю функционирования системы защиты информации АС.

Технические требования (п. 5.4 ГОСТ Р 51624 - 2000) включают требования к основным вилам обеспечения АС (техническому и программному), к зданиям (помещениям) или объектам, в которых АС устанавливаются, а также к средствам защиты информации и контроля эффективности защиты информации.

Экономические требования по ЗИ (п. 5.5 ГОСТ Р 51624 - 2000) включают:

- допустимые затраты на создание АС и/или системы защиты информации в АС;

- допустимые затраты на эксплуатацию АС и/или системы защиты информации в АС.

Требования к документации (п. 5.6 ГОСТ Р 51624 - 2000)

Комплектность документации на АС устанавливается в нормативных документах и по ГОСТ 34.201, и дополнительно включает документы по защите информации на автоматизированную систему.

Требования к комплектности конструкторской, технологической и эксплуатационной документации на средства защиты информации и контроля ее эффективности.

На технические средства разрабатывают конструкторскую и эксплуатационную документацию согласно требованиям ЕСКД.

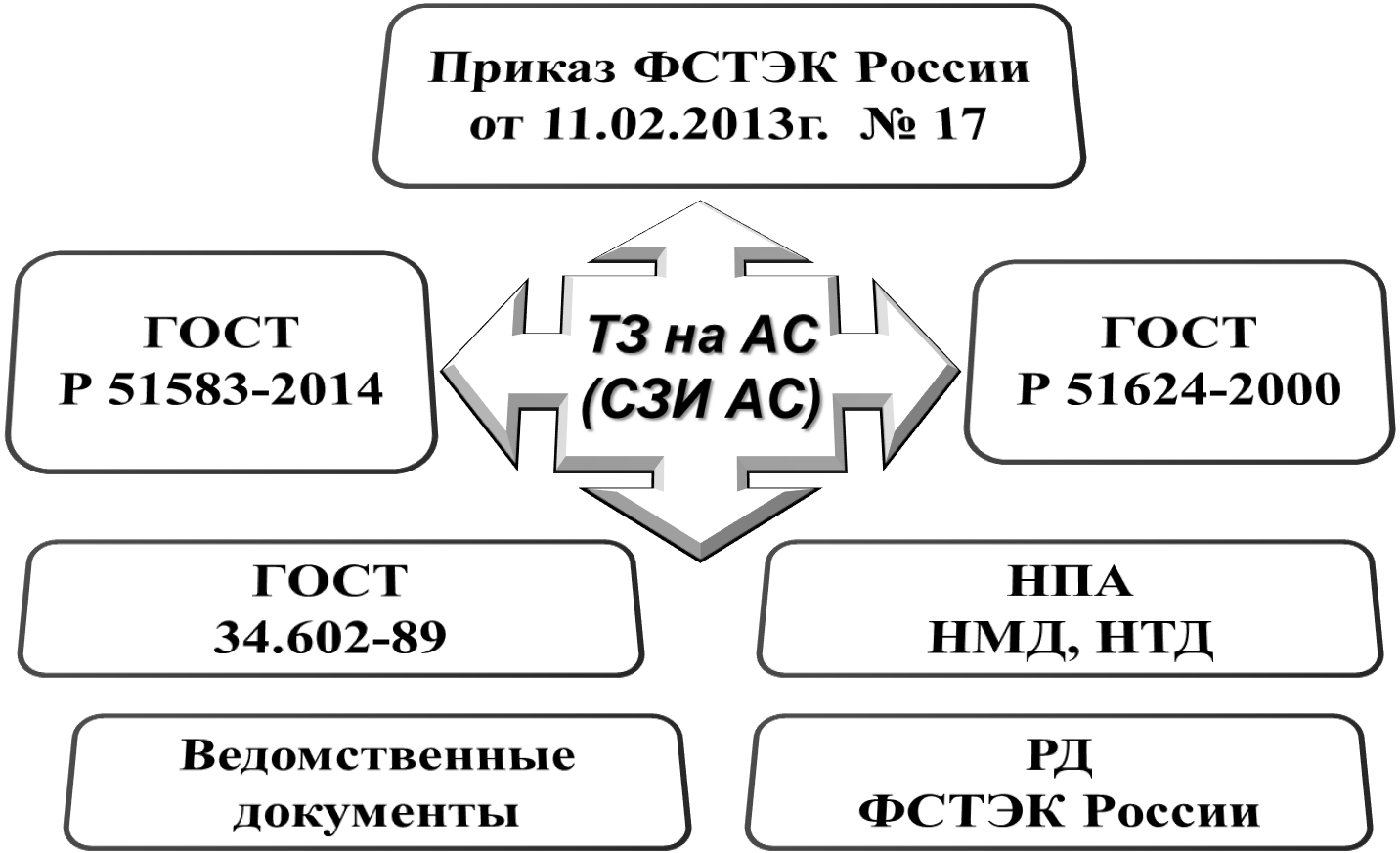

Согласно пункту 14 Приказа ФСТЭК России от 11.02.2013 г. № 17 формирование требований к защите информации, содержащейся в информационной системе, осуществляется обладателем информации (заказчиком) с учетом ГОСТ Р 51583 и ГОСТ Р 51624.

Согласно пункту 14.4 Приказа ФСТЭК России от 11.02.2013 г. № 17 требования к системе защиты информации информационной системы включаются в техническое задание на создание информационной системы и (или) техническое задание (частное техническое задание) на создание системы защиты информации информационной системы, разрабатываемые с учетом ГОСТ 34.602, ГОСТ Р 51583 и ГОСТ Р 51624.

Автоматизированные системы в защищенном исполнении должны создаваться в соответствии с Техническим заданием, являющимся основным документом, на основании которого выполняются работы, необходимые для создания (модернизации) автоматизированной системы в защищенном исполнении в целом и ее системы защиты информации, и осуществляется приемка этих работ заказчиком (пункт 5.5 ГОСТ Р 51583-2014).

В соответствии с пунктом 4.4 ГОСТ Р 51624-2000 требования по защите информации, предъявляемые к автоматизированным системам в защищенном исполнении, задаются в Техническом задании на создание системы в соответствии с ГОСТ 34.602 в виде отдельного подраздела Технического задания на НИР (ОКР) «Требования по защите информации».

Итак, заказчик определяет : техническое задание на создание информационной системы с отдельным подразделом ТЗ на НИР (ОКР) «требования по защите информации» и техническое задание (частное техническое задание) на создание системы защиты информации информационной системы.

| Техническое задание на создание СЗИ АС | Частное техническое задание на создание СЗИ АС |

|---|---|

| Вновь создаваемые информационные системы | Модернизируемые информационные системы |

Согласно 3.13. СТР-К. Техническое (частное техническое) задание на разработку СЗИ должно содержать:

- обоснование разработки;

- исходные данные создаваемого (модернизируемого) объекта информатизации в техническом, программном, информационном и организационном аспектах;

- класс защищенности АС;

- ссылку на нормативные документы, с учетом которых будет разрабатываться СЗИ и приниматься в эксплуатацию объект информатизации;

- требования к СЗИ на основе нормативно-методических документов и установленного класса защищенности АС;

- перечень предполагаемых к использованию сертифицированных средств защиты информации;

- обоснование проведения разработок собственных средств защиты информации, невозможности или нецелесообразности использования имеющихся на рынке сертифицированных средств защиты информации;

- состав, содержание и сроки проведения работ по этапам разработки и внедрения;

- перечень подрядных организаций-исполнителей видов работ;

- перечень предъявляемой заказчику научно-технической продукции и документации.

Согласно пункту 3.14. СТР-К. Техническое (частное техническое) задание на разработку СЗИ подписывается разработчиком, согласовывается со службой безопасности организации-заказчика, подрядными организациями и утверждается заказчиком.

Подпункт 14.4 Приказа ФСТЭК России от 11.02.2013 г. № 17 устанавливает требования к системе защиты информации:

- цель и задачи обеспечения защиты информации в информационной системе;

- класс защищенности информационной системы;

- перечень нормативных правовых актов, методических документов и национальных стандартов, которым должна соответствовать информационная система;

- перечень объектов защиты информационной системы;

- требования к мерам и средствам защиты, применяемым в информационной системе;

- требования к защите информации при информационном взаимодействии.

- с иными информационными системами, в том числе с информационными системами уполномоченного лица, а также при применении вычислительных ресурсов (мощностей), предоставляемых уполномоченным лицом для обработки информации.

Положения приказа ФСТЭК России от 11.02.2013 г. № 17 используются при создании государственных информационных систем (ГИС), при создании иных ИС нужно руководствоваться положениями СТРК. По решению руководителя организации при создании иных информационных систем могут использоваться положения приказа ФСТЭК России № 17.

При разработке ТЗ на АС в разделе «Требования к системе» должен быть предусмотрен подраздел «Требования по защите информации». Соответственно содержание подраздела «требования по защите информации» в зависимости от вида АС различается: для ГИС – согласно Приказу ФСТЭК России № 17, для иных ИС – в соответствии с СТРК.

Согласно пункту 4.6 ГОСТ Р 51624-2000 в АС должна быть реализована система защиты информации, выполняющая следующие функции:

- предупреждение о появлении угроз безопасности информации;

- обнаружение, нейтрализацию и локализацию воздействия угроз безопасности информации;

- управление доступом к защищаемой информации;

- восстановление системы защиты информации и защищаемой информации после воздействия угроз;

- регистрацию событий и попыток несанкционированного доступа к защищаемой информации и несанкционированного воздействия на нее;

- обеспечение контроля функционирования средств и системы защиты информации и немедленное реагирование на их выход из строя.

Обеспечение ЗИ в АС достигается заданием, реализацией и контролем выполнения требований по защите информации:

- к процессу хранения, передачи и обработки защищаемой в АС информации;

- к системе ЗИ;

- к взаимодействию АС с другими АС;

- к условиям функционирования АС;

- к содержанию работ по созданию (модернизации) АСЗИ на различных стадиях и этапах ее создания (модернизации);

- к организациям (должностным лицам), участвующим в создании (модернизации) и эксплуатации АС;

- к документации на АС;

- к АС в целом.

Совокупность нормативных документов, регулирующих постановку технического задания на АС:

Цели защиты информации определены ст. 16 Федеральный закон 149 – ФЗ, п. 25 Положение о ГСЗИ, п. 5.2.3 ГОСТ Р 51624 – 2000, п. 5.2 ГОСТ 51583 – 2014.

Цели защиты информации в АС должны включать:

- содержательную формулировку цели защиты;

- показатель эффективности достижения цели и требуемое его значение;

- время актуальности каждой цели защиты информации (этапы жизненного цикла, в течение которых цель должна достигаться).

Защита информации в информационной системе осуществляется с целью предотвращения неправомерного доступа, уничтожения, модифицирования, блокирования, копирования, предоставления, распространения, а также от иных неправомерных действий в отношении защищаемой информации; соблюдение конфиденциальности информации ограниченного доступа; реализацию права на доступ к информации.

Целями защиты информации в информационной системе являются:

- предотвращение утечки информации по техническим каналам;

- предотвращение несанкционированного уничтожения, искажения, копирования, блокирования информации в системах информатизации;

- соблюдение правового режима использования массивов, программ обработки информации, обеспечения полноты, целостности, достоверности информации в системах обработки.

В ст. 16 Федерального закона 149 – ФЗ и п. 5.2 ГОСТ 51583 – 2014 не предусмотрена защита информации от утечки по техническим каналам.

Примером формирования цели защиты информации согласно подпункту 5.2.3.1 ГОСТ Р 51264 – 2000 (примерная формулировка) может быть такая:

«Общей целью защиты информации в информационной системе является предотвращение или снижение величины ущерба, наносимого владельцу и/или пользователю системы в течение всего жизненного цикла автоматизированной системы, вследствие реализации угроз безопасности информации, с показателем эффективности защиты информации 0,9».

Частными целями защиты информации, обеспечивающими достижение общей цели защиты информации в информационной системе, являются:

- предотвращение утечки информации по техническим каналам;

- предотвращение несанкционированного уничтожения, искажения, копирования, блокирования информации;

- соблюдение правового режима использования массивов, программ обработки информации, обеспечения полноты, целостности, достоверности информации в системах обработки;

- сохранение возможности управления процессом обработки и использования информации в условиях несанкционированных воздействий на защищаемую информацию.

Задачи обеспечения защиты информации устанавливаются согласно п. 26 Положение о ГСЗИ, п.7 Приказа ФСТЭК России от 11.02.2013г. № 17, п. 5.2.6 ГОСТ Р 51624 – 2000.

Формулировка каждой задачи защиты информации в АС должна включать:

- наименование конкретной угрозы безопасности для АС (ее компонента), которую необходимо предотвратить (устранить) при решении задачи;

- формулировку способа решения задачи;

- перечень функций, которые должны быть реализованы для решения данной задачи;

- требования к эффективности или гарантиям решения задачи;

- ограничения на ресурсы АС, выделяемые на решение данной задачи.

Формирование задачи защиты информации (примерная формулировка): «Защита информации, содержащейся в автоматизированной системе должна обеспечивается путем выполнения обладателем информации (заказчиком) и (или) оператором требований к организации защиты информации, содержащейся в автоматизированной системе, и требований к мерам защиты информации, содержащейся в автоматизированной системе.

Система защиты информации в АС должна обеспечивать выполнение следующих задач:

- предотвращение перехвата защищаемой информации, передаваемой по каналам связи;

- предотвращение утечки обрабатываемой защищаемой информации за счет побочных электромагнитных излучений и наводок;

- исключение несанкционированного доступа к обрабатываемой или хранящейся в АС защищаемой информации;

- предотвращение несанкционированных и непреднамеренных воздействии, вызывающих разрушение, уничтожение, искажение защищаемой информации или сбои в работе средств АС».

Каким образом обеспечивается выполнение задач защиты информации (примерная формулировка): «Предотвращение перехвата техническими средствами информации, передаваемой по каналам связи, должна обеспечиваться применением криптографических средств защиты, а также проведением организационно-технических и режимных мероприятий. Предотвращение утечки обрабатываемой информации за счет побочных электромагнитных излучений и наводок должно обеспечиваться применением защищенных технических средств, аппаратных средств защиты, средств активного противодействия, экранированием помещений, установлением контролируемой зоны вокруг средств информатизации и другими организационными и техническими мерами».

Вопрос о том, каким образом обеспечивается выполнение задач защиты информации, определен в п.26 Положения о ГСЗИ.

Класс защищенности АС (категория, уровень)

Приказ ФСТЭК России от 11.02.2013 г. № 17, РД Гостехкомиссии России.

Требования к системе защиты информации определяются в зависимости от класса защищенности (категории – АС ГТ, уровень защищенности - ИСПДн) информационной системы и угроз безопасности информации.

Перечень объектов защиты информационной системы определяется в соответствии с п. 24 Положение о ГСЗИ, п. 4.8 ГОСТ Р 51624 – 2000, СТР и СТР – К.

Согласно п.2.7 СТР – К СЗИ АИС должна обеспечивать защиту:

- средств и систем АИС, в том числе информационно-вычислительные комплексы, сети и системы, средства и системы связи и передачи данных, технические средства приема, передачи и обработки информации (средства изготовления, тиражирования документов и другие технические средства обработки графической и буквенно-цифровой информации),

- программные средства (операционные системы, системы управления базами данных, другое общесистемное и прикладное программное обеспечение), средства защиты информации, используемые для обработки конфиденциальной информации;

- технические средства и системы, не обрабатывающие непосредственно конфиденциальную информацию, но размещенные в помещениях.

Согласно п. 24 Положения о ГСЗИ в интересах обеспечения защиты информации в АИС защите подлежит:

- Информационные ресурсы, содержащие сведения, отнесенные к государственной или служебной тайне, представленные в виде носителей на магнитной и оптической основе, информативных физических полей, информативных массивов и баз данных.

- Средства и системы информатизации (……, информационно-вычислительные комплексы, сети и системы), программные средства (операционные системы, системы управления базами данных, другое общесистемное и прикладное программное обеспечение), автоматизированные системы управления, системы связи и передачи данных, технические средства приема, передачи и обработки информации (………..смысловой и буквенно-цифровой информации), используемые для обработки информации, содержащей сведения, отнесенные к государственной или служебной тайне.

- Технические средства и системы, не обрабатывающие информацию, но ……., где обрабатывается (циркулирует) информация, содержащая ….. тайне.

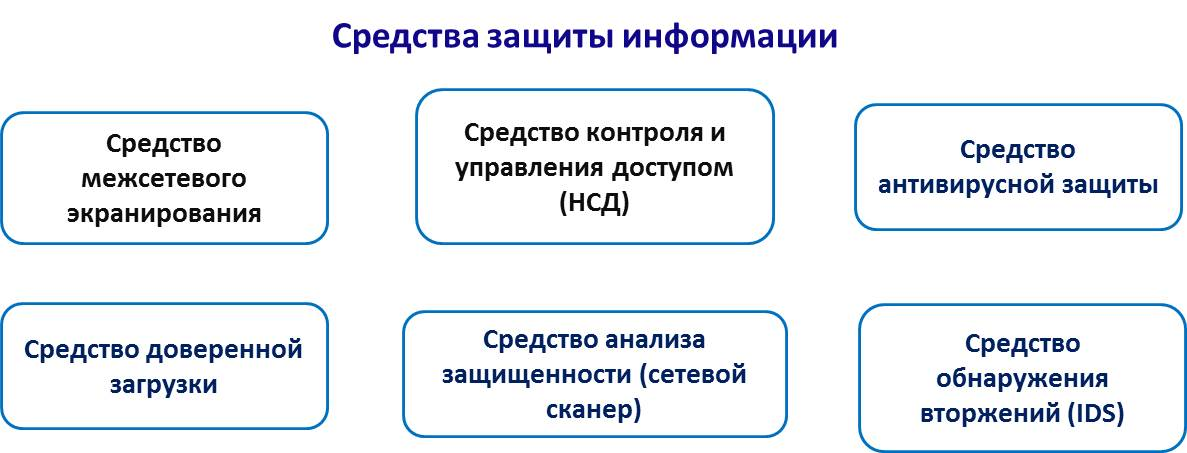

Требования к мерам защиты установлены п. 20, прил. 2 Приказа ФСТЭК России от 11.02.2013 г. № 17, п. 5.3 ГОСТ Р 51583 - 2014, п. 5.3 ГОСТ Р 51624 – 2000, сборником РД (руководящих документов) ФСТЭК России.

Меры защиты информационных ресурсов АИС достаточно многочисленны:

- Идентификация и аутентификация;

- Управление доступом;

- Ограничение программной среды;

- Защита машинных носителей;

- Регистрация событий безопасности;

- Антивирусная защита;

- Обнаружение вторжений;

- Анализ защищенности;

- Обеспечение целостности ИС и информации;

- Обеспечение доступности информации;

- Защита среды виртуализации;

- Защита связи и передачи данных;

- Защита технических средств.

Согласно приказу ФСТЭК России от 11.02.2013 г. № 17 Организационные и технические меры защиты информации, реализуемые в рамках ее системы защиты информации, в зависимости от угроз безопасности информации, используемых информационных технологий и структурно-функциональных характеристик должны обеспечивать:

- идентификацию и аутентификацию субъектов доступа и объектов доступа;

- управление доступом субъектов доступа к объектам доступа;

- ограничение программной среды;

- защиту машинных носителей информации;

- регистрацию событий безопасности;

- антивирусную защиту;

- обнаружение (предотвращение) вторжений;

- контроль (анализ) защищенности информации;

- целостность информационной системы и информации;

- доступность информации;

- защиту среды виртуализации;

- защиту технических средств;

- защиту информационной системы, ее средств, систем связи и передачи данных.

Состав мер защиты информации и их базовые наборы для соответствующих классов защищенности информационных систем приведены в приложении № 2 к приказу ФСТЭК России от 11.02.2013 г. № 17. Для выбора мер защиты информации для соответствующего категории АИС ГТ применяются методические документы, разработанные и утвержденные ФСТЭК России.

Требования к средствам защиты установлены Указом Президента Российской Федерации от 17 марта 2008 г. № 351, п. 27 Положение о ГСЗИ, п. 5.4.5 ГОСТ Р 51624 – 2000, п. 26 Приказа ФСТЭК России от 11.02.2013 № 17, РД ФСТЭК России.

Требования к защите информации при информационном взаимодействии с иными информационными системами установлены п. 27 Положения о ГСЗИ, п. 5.4.5 ГОСТ Р 51624 – 2000, Приказами Минкомсвязи России от 23.03.2009 № 41 и от 27.12.2010 № 190, Приказом ФНС России от 13.01.2012 № ММВ-7-4/6, РД ФСТЭК России.

Меры по защите информационной системы, ее средств, систем связи и передачи данных должны обеспечивать защиту информации при взаимодействии информационной системы или ее отдельных сегментов с иными информационными системами и информационно-телекоммуникационными сетями посредством применения архитектуры информационной системы, проектных решений по ее системе защиты информации, направленных на обеспечение защиты информации (Приказ ФСТЭК России от 11.02.2013 г. № 17).

Определение требований к экранированию, выполняющему функции разграничения информационных потоков на границе защищаемой сети изложено в «Требованиях к межсетевым экранам» 2016 год.

К организационно-режимным мерам относятся:

- контроль доступа посторонних лиц к ТС и каналам связи в КЗ участника взаимодействия;

- обслуживание ИС, подключенных к системе взаимодействия, только лицами, имеющими право доступа к информации, содержащейся в указанных информационных системах;

- исключения доступа посторонних лиц к защищаемой (в т.ч. парольной и ключевой) информации, хранящейся на используемых и отчуждаемых носителях информации;

- учет лиц, имеющих доступ к оконечному оборудованию, обеспечивающему криптографическую защиту каналов связи системы взаимодействия, расположенному в КЗ участника взаимодействия, а также лиц, имеющих возможность изменения конфигурации ИС данного участника взаимодействия, подключенных к системе взаимодействия.

Пример раздела «Требования по защите информации»:

«Организационные - технические меры защиты информации и сертифицированные средства защиты информации, реализуемые в информационной системе в рамках ее системы защиты информации, должны обеспечивать реализацию требований приложения № 2 приказа ФСТЭК России от 11 февраля 2013 г. № 17 к составу мер защиты информации и базовому набору для информационной системы 2 класса защищенности регионального масштаба».

«Система защиты информации в АИС должна обеспечивать выполнение следующих требований по идентификации и аутентификации пользователей :

- идентификации и аутентификации пользователей, являющихся работниками организации;

- идентификации и аутентификации устройств, в т.ч. стационарных, мобильных и портативных;

- управление идентификаторами, в т.ч. создание, присвоение, уничтожение идентификаторов;

- управления средствами аутентификации, в т.ч. хранение, выдача, инициализация, блокирования средств аутентификации и принятие мер в случае утраты и (или) компрометации средств аутентификации;

- идентификации и аутентификации пользователей, не являющихся работниками организации;

- ……….. и т.д.

3. Система документов на создание автоматизированных систем

Система документов АС – это виды и комплектность документации, разрабатываемых на стадиях создания автоматизированных систем. Ее определяет ГОСТ 34.201-89 Информационная технология. Комплекс стандартов на автоматизированные системы. Виды, комплектность и обозначение документов при создании автоматизированных систем.

Основные определения ГОСТ 34.201-89:

Документация на автоматизированную систему - комплекс взаимоувязанных документов, в котором полностью описаны все решения по созданию и функционированию системы, а также документов, подтверждающих соответствие системы требованиям технического задания и готовность ее к эксплуатации (функционированию).

Проектно-сметная документация на АС - часть документации на АС, разрабатываемая для выполнения строительных и монтажных работ, связанных с созданием АС.

Рабочая документация на АС - часть документации на АС, необходимой для изготовления, строительства, монтажа и наладки автоматизированной системы в целом, а также входящих в систему программно-технических, программно-методических комплексов и компонентов технического, программного и информационного обеспечения.

Согласно п.2.1. ГОСТ 34.201-89 перечень наименований разрабатываемых документов и их комплектность на систему и ее части должен быть определен в Техническом задании на создание автоматизированной системы.

ГОСТ 34.201-89 устанавливает следующие виды документов: проектно – сметная документация и эксплуатационная документация. Проектная документация СЗИ АС включает в себя:

- Описание системы защиты информации;

- Концепция защиты информации;

- Модель защиты информации;

- Описание интерфейса СЗИ и пользователя;

- Описание применяемых средств защиты информации;

- Описание результатов анализа и идентификации скрытых каналов передачи информации;

- Описание таблицы соответствия формальных спецификаций и объектных кодов версий программных компонент СЗИ.

Эксплуатационная документация СЗИ АС включает в себя:

- Руководство пользователя;

- Руководство администратора защиты информации;

- Руководство по тестированию системы защиты информации;

- Другие документы.

Рекомендуемый состав проектной документации на АИС

предпроектная стадия:

- Аналитическое обоснование необходимости создания СЗИ.

- Акт классификации АС (ПЭВМ, средств ВТ).

- Перечень устанавливаемых ОТСС и ВТСС.

- Техническое задание на создание (реконструкцию) ОИ.

стадия проектирования:

- Эскизный проект на создание (реконструкцию) ОИ.

- Технический проект на создание (реконструкцию) ОИ.

- Описание технического, программного, информационного обеспечения и технологии обработки (передачи) информации.

стадия ввода АИС в эксплуатацию:

- Приемо-сдаточный акт средств ЗИ.

- Акты внедрения средств ЗИ.

- Протоколы аттестационных испытаний и заключение по их результатам.

- Аттестат соответствия АИС требованиям по безопасности информации.

Перечень работ, выполняемых на стадии ввода в эксплуатацию объекта информатизации и СЗИ:

- Опытная эксплуатация средств защиты информации в комплексе с другими техническими и программными средствами в целях проверки их работоспособности в составе объекта информатизации и отработки технологического процесса обработки (передачи) информации;

- Приемо-сдаточные испытания средств защиты информации по результатам опытной эксплуатации с оформлением приемо-сдаточного акта, подписываемого разработчиком (поставщиком) и заказчиком;

- Аттестация объекта информатизации по требованиям безопасности информации.

Оформляемые документы:

- Акты внедрения средств защиты информации по результатам их приемо-сдаточных испытаний.

- Протоколы аттестационных испытаний и заключение по их результатам.

- Аттестат соответствия объекта информатизации требованиям по безопасности информации.

- Приказ (указание, решение) о назначении лиц, ответственных за эксплуатацию объекта информатизации.

- Приказ (указание, решение) о разрешении обработки в АС (обсуждении в ЗП) конфиденциальной информации.

На стадии "Ввод в действие" согласно ГОСТ 34.201-89 разрабатывают следующие организационно-распорядительные документы:

- Акт завершения работ;

- Акт приемки в опытную эксплуатацию;

- Акт приемки в промышленную эксплуатацию;

- План-график работ;

- Приказ о составе приемочной комиссии;

- Приказ о проведении работ;

- Программа работ;

- Протокол испытаний;

- Протокол согласования.

Рекомендуемый состав организационно-распорядительной документации

Оформляются приказы (указания, решения):

- на проектирование объекта информатизации и назначение ответственных исполнителей;

- на проведение работ по защите информации;

- о назначении лиц, ответственных за эксплуатацию объекта информатизации;

- на разрешение обработки в АС конфиденциальной информации.

Требования к содержанию документов на автоматизированную систему определяет РД 50-34.698-90 "Методические указания. Информационная технология."

Комплекс стандартов и руководящих документов на автоматизированные системы. Автоматизированные системы. Требования к содержанию документов.

Номенклатуру дополнительной документации по защите информации на автоматизированную систему определяет ГОСТ Р 51624-2000 «Защита информации. Автоматизированные информационные системы в защищенном исполнении». Согласно ему определена следующая дополнительная документация:

- Схема первичного электропитания основных и вспомогательных технических средств;

- Схема заземления основных и вспомогательных технических средств;

- Спецификация основных и вспомогательных технических средств, программных средств;

- Руководство для абонентов АС (сети) по режимным вопросам;

- Перечень контрольных испытаний и проверок (объем и периодичность) по подтверждению защищенности АС;

- Предписание на эксплуатацию ТС;

- Сертификат соответствия (на каждое ТС, ПС системы и СрЗИ);

- Акт категорирования средств АС и системы в целом по вопросам защиты информации;

- Акт классификации АС в части защиты от НСД к информации в системе;

- Аттестат соответствия АС требованиям НД по защите информации;

- Формуляр по защите информации (технический паспорт);

- Концепции, положения, руководства, наставления, инструкции, уставы, правила, нормы, модели (по ГОСТ Р 50600).

Структуру и содержание программы и методики аттестационных испытаний объектов информатизации определяет Национальный стандарт Российской Федерации ограниченного распространения ГОСТ РО 0043-004-2013 «Защита информации. Аттестация объектов информатизации. Программа и методика аттестационных испытаний».

Разделы документа:

- Общие положения

- Программа аттестационных испытаний объектов информатизации

- Методика аттестационных испытаний объектов информатизации

Раздел «Общие положения» состоит из:

- Сведения о наименовании объекта информатизации;

- Сведения о руководителе аттестационной комиссии и ее членах;

- Перечень НПА, НМД и ГОСТ;

- Перечень задач, решаемых в ходе аттестации;

- Описание методов проверок;

- Перечень контрольно-измерительной аппаратуры;

- Порядок действий АК и заявителя в ходе выявления нарушений.

Раздел «Программа аттестационных испытаний АС (ИС)» состоит из:

- Проверка структуры, состава и условий эксплуатации;

- Проверка правильности категорирования и классификации;

- Проверка достаточности представленных документов;

- Проверка уровня подготовки специалистов;

- Проверка выполнения требований безопасности информации к помещению;

- Проведение испытаний;

- Подготовка отчетной документации и оценка результатов испытаний;

- Подготовка протоколов эффективности принятых мер ЗИ от утечки по ТК;

- Оформление материалов испытаний и составление заключения;

- Подготовка отчетной документации и оценка результатов испытаний;

- Установление продолжительности работ по пунктам программы;

- Проведение контроля соответствия СЗИ требованиям БИ в процессе эксплуатации.

Допускается устанавливать особенности аттестации распределенной ИС на основе результатов испытаний выделенного набора ее сегментов. Требования к содержанию ПАИ СИРД и средств обработки речевой и видеоинформации аналогичны.

Раздел "Методика аттестационных испытаний АС (ИС)" состоит из:

- Анализ полноты исходных данных, проверка их соответствия реальным условиям;

- Исследование технологического процесса обработки и хранения информации;

- Проверка состояния организации работ и выполнения ОТМ по ЗИ, оценка правильности категорирования и классификации, проверка полноты разработки ОРД и ЭД, уровня подготовки специалистов, помещения;

- Проверка АС на соответствие требованиям по ЗИ за счет утечки ПЭМИН от О(В)ТСС;

- Проверка выполнения требований по защите АС от утечки информации за счет возможно внедренных электронных устройств перехвата информации в ОТСС иностранного производства;

- Проверка АС на соответствие требованиям по ЗИ от НСД;

- Проверка АС на соответствие требованиям по ЗИ от специальных программных воздействий на нее и ее носители.

Нормативные правовые документы

- Федеральный закон от 27 июля 2006 г. № 149-ФЗ «Об информации, информационных технологиях и о защите информации».

- Указ Президента Российской Федерации от 17 марта 2008 г. № 351 «О мерах по обеспечению информационной безопасности Российской Федерации при использовании информационно-телекоммуникационных сетей международного информационного обмена».

- Постановлением Совета Министров – Правительства Российской Федерации от 15 сентября 1993 г. № 912-51 «Положение о государственной системе защиты информации в Российской Федерации от иностранных технических разведок и от её утечки по техническим каналам».

- Постановление Правительства Российской Федерации от 1 ноября 2012 г. № 1119 «Требования к защите персональных данных при их обработке в информационных системах персональных данных».

- Приказ ФСТЭК России от 11 февраля 2013 г. № 17 «Требования о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах».

Нормативные и методические документы

- ГОСТ 34.201-89 «Информационная технология. Комплекс стандартов на автоматизированные системы. Виды, комплектность и обозначение документов при создании автоматизированных систем».

- ГОСТ 34.601-89 «Информационная технология. Комплекс стандартов на автоматизированные системы. Автоматизированные системы. Стадии создания».

- ГОСТ 34.602-89 «Информационная технология. Комплекс стандартов на автоматизированные системы. Комплекс стандартов на автоматизированные системы. Техническое задание на создание автоматизированной системы».

- ГОСТ Р 51624-2000 «Защита информации. Автоматизированные информационные системы в защищенном исполнении».

- ГОСТ Р 51583-2014 «Защита информации. Порядок создания автоматизированных систем в защищенном исполнении. Общие положения».

- ГОСТ Р ИСО/МЭК 27001 «Информационная технология. Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. Требования».

- ГОСТ Р ИСО/МЭК 27002-2012 «Информационная технология. Методы и средства обеспечения безопасности. Свод норм и правил менеджмента информационной безопасности».

- ГОСТ Р ИСО/МЭК ТО 19791-2008 «Информационная технология. Методы и средства обеспечения безопасности. Оценка безопасности автоматизированных систем».

- ГОСТ Р ИСО/МЭК 27005-2010 «Информационная технология. Методы и средства обеспечения безопасности. Менеджмент риска информационной безопасности».

- ГОСТ Р ИСО/МЭК 21827-2010 «Информационная технология. Методы и средства обеспечения безопасности. Проектирование систем безопасности. Модель зрелости процесса».

- ГОСТ Р 54869 «Требования к управлению проектом для обеспечения эффективного достижения целей проекта».

- ГОСТ Р ИСО/МЭК 15408-1-2008 «Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 1. Введение и общая модель».

- ГОСТ Р ИСО/МЭК 15408-2-2008 «Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 2. Функциональные требования безопасности».

- ГОСТ Р ИСО/МЭК ТО 15446-2008 «Информационная технология. Методы и средства обеспечения безопасности. Руководство по разработке профилей защиты и заданий по безопасности».

- ГОСТ Р ИСО/МЭК 18045-2008 «Информационная технология. Методы и средства обеспечения безопасности. Методология оценки безопасности информационных технологий».

- ГОСТ Р ИСО/МЭК 21827-2010 «Информационная технология. Методы и средства обеспечения безопасности. Проектирование систем безопасности. Модель зрелости процесса».